Edge Security

Global Managed Microsegmentation Service

Managed Microsegmentation Service bietet global wirksamen Organisationen

massgeschneiderte modulare Cybersicherheitslösungen - mit einem schnellen und

sicheren Einstieg in die Welt von Zero Trust Microsegmentation.

Wir bieten

Die Lösungen

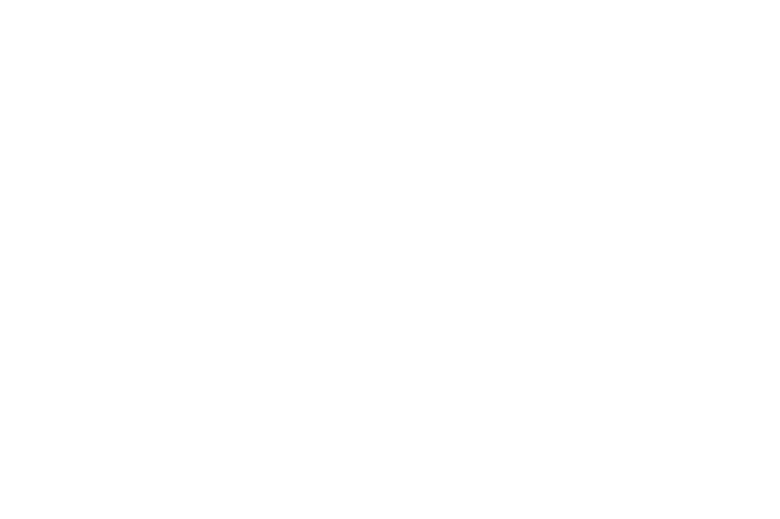

Ideal für Unternehmen, die Profiling, Design und Bereitstellung wünschen – und intern arbeiten werden.

- Visibilität des IT-Inventars ab Tag 1.

- 4-fache Verkürzung der Wiederherstellungszeit nach einem Ransomware-Angriff.

- Skalierbare Segmentierungstiefe.

- Schliesst Lücken in der Segmentierungsreife ohne Ausfallzeiten und ohne Umbau des Netzwerks.

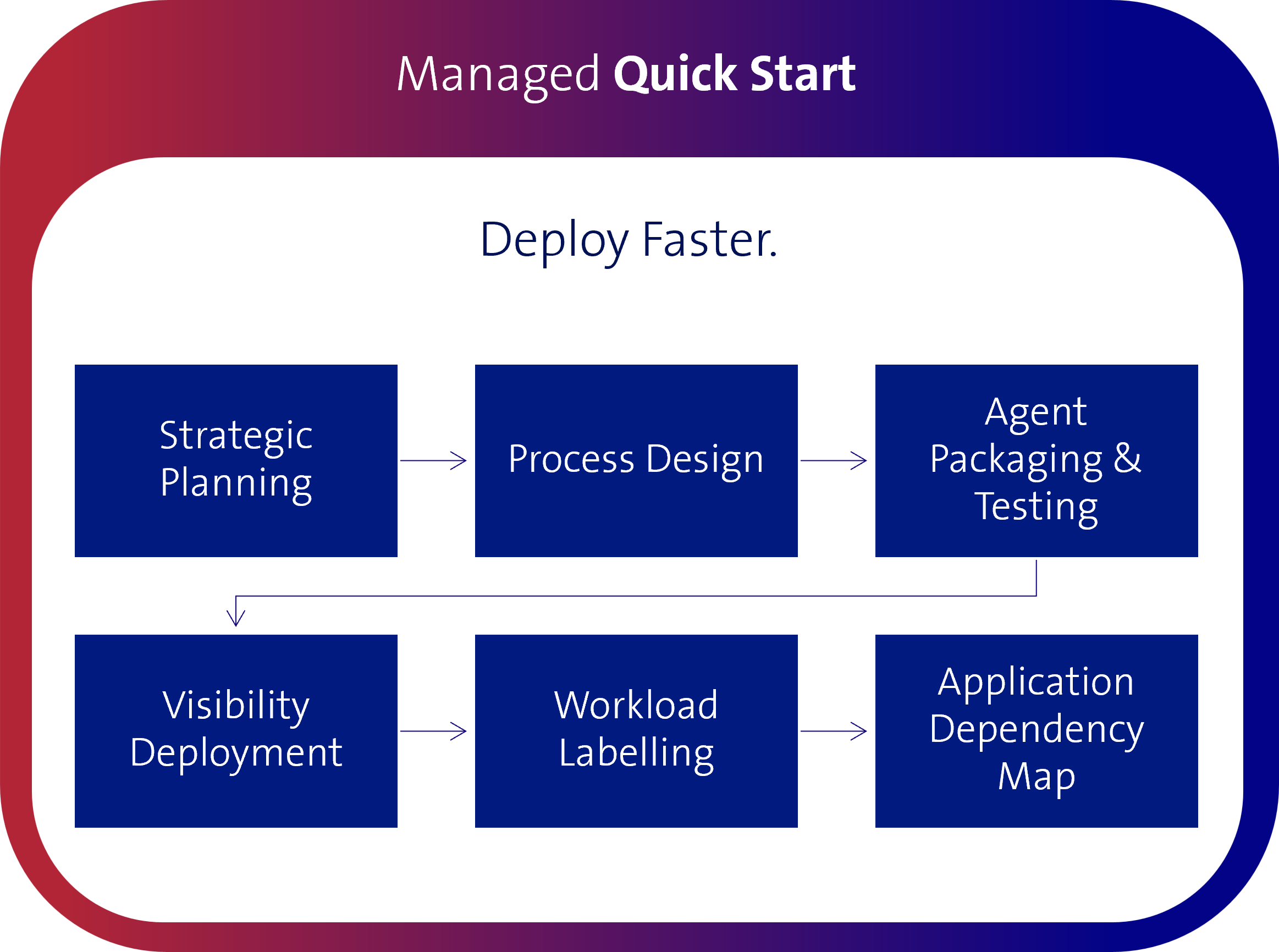

Ideal für Unternehmen, die eine detaillierte Profilerstellung, fortlaufende Abläufe, Optimierung, verwaltete Durchsetzung und Support (Level 1 bis Level 3) wünschen.

- Visibilität des IT-Inventars ab Tag 1.

- 4-fache Verkürzung der Wiederherstellungszeit nch einem Ransomware-Angriff.

- Skalierbare Segmentierungstiefe.

- Schliesst Lücken in der Segmentierungstiefe ohne Ausfallzeiten und ohne Umbau des Netzwerks.

- Kontinuierliche, automatisch gesteuterte Policy-Updates.

- Wartung und Support (L1-L3).

Zero Trust Microsegmentation

Breach-Folgen minimieren

Beschleunigtes Deployment Mikrosegmentierung ab dem ersten Tag: planen, ausrollen, profilieren, durchsetzen. |

|

Tieferes Profiling Mikrosegmentierung, die nur erlaubt, was Ihr Business braucht und damit die Angriffsfläche konsequent minimiert. |

|

Engmaschige Umsetzung Durchgängiges Monitoring und Tuning über den gesamten Applikations-Lebenszyklus: überwachen, pflegen, nachjustieren – damit Segmentierung zuverlässig konsistent bleibt. |

Cybersecurity in Zahlen

Vierfach beschleunigte Wiederherstellung nach Ransomware

Ihre Vorteile

Dynamische Cyber-Resilienz

Verfolgen Sie statt einem "Regulierungsparadox", einen risikoorientierten Ansatz, der den Fokus auf tatsächliche Bedrohungen legt, statt nur auf die Einhaltung von Vorschriften. Mikrosegmentierung bietet Entwicklungspotenzial weg von einer statischen Schutzmassnahme hin zu einem dynamischen Treiber für Cyber-Resilienz, Compliance und reduzierte Sicherheitsverletzungen.

Asset-Diversifikation ohne Downtime

Statt isolierter Firewall-Regeln, bieten Ihnen unsere Lösungen eine effektive Verwaltung einer reiferen, granularen Segmentierung. Optimieren Sie Ihre digitale Souveränität indem Sie mehrere Asset-Typen (Anwendungen, IoT-Geräte/Maschinen usw.) ohne betriebliche Ausfallzeiten segmentieren und damit eine konsistente Transparenz und Durchsetzung in Cloud- und lokalen Umgebungen sicherstellen.

Cloud- & On-Premise kompatibel

Die übersichtliche und intuitiv bedienbare Mikrosegmentierungs-Verwaltungsplattform unterstützt Automatisierungen, Transparenz und Richtlinienkonsistenz und ermöglicht damit auch eine einheitliche Segmentierung in Cloud- und On-Premise-Umgebungen.

Workload-to-Workload

Setzen Sie auf eine Workload nahe, softwarebasierte Segmentierung, Map-first Transparenz, Simulationsmodi und auf schnelles Containment. Isolieren Sie risikoreiche Assets (wie beispielsweise IoT) und dämmen Sie damit laterale Netzwerkbewegungen ein. Ohne Netzwerkumbau oder neue Netzwerk-Architektur, garantieren wir ein einfaches Roll-out mit geringem Change-Risiko.

Unsere Exklusiv-Partner

Antworten auf häufige Fragen

Kann die Mikrosegmentierung ohne Netzwerkumbauten betrieben werden?

Kurzantwort: Ja. Unser Partner Illumio setzt workloadnah durch. Es sind keine VLAN ReDesigns und keine zusätzlichen Appliances nötig. Das reduziert das Change Risiko und den Betriebsaufwand, insbesondere in hybriden Datacenter- und Cloud-Landschaften und OT-nahen Umgebungen.

Wie wird Compliance und die Audit-Fähigkeit sichergestellt?

Kurzantwort: Durch Nachvollziehbarkeit, Export-Fähigkeit und Prüfpfade.

Die Policy- und Change-Historie ist vollumfänglich nachvollziehbar und können für Revision und Audits exportiert werden. Das Mapping auf Anforderungen (z. B. ISO- und NIST-Kontrollen) kann projektspezifisch dokumentiert werden. Die Trennung von Rollen, Aufgaben und Berechtigungen (SoD) ist technisch und organisatorisch umsetzbar.

Wer kontrolliert die Policies und Änderungen?

Kurzantwort: Die Auftraggebenden – mit Governance durch Swisscom Broadcast

Das rollenbasierte Berechtigungsmodell (RBAC) ist der Hebel, um die Policy-Steuerung sauber umzusetzen. und folgt dem Prinzip der geringsten Rechte (Least Privilege Prinzip). Für produktive Policy-Änderungen gilt das Vier-Augen-Prinzip. Ein Audit-Trail regelt die lückenlose Protokollierung von Änderungen (wer/was/wann) und ist exportierbar für Audits. Mit Simulationsmodi (Tests ohne Durchsetzung) wird die Change-Sicherheit vor Produktivnahme gewährleistet.

Können die Partner (Illumio, ZT Solutions) auf die Inhaltsdaten der Auftraggebenden zugreifen?

Kurzantwort: Nein.

Die Durchsetzung von Segmentierungs-Policies erfolgt softwarebasiert auf Ihren Workloads (Agent/Workload Enforcement). Dabei werden keine Anwendungs- und/oder Kundendaten an Illumio übertragen. Illumio benötigt für die Policy Durchsetzung keinen Lesezugriff auf Datenbanken, Dateien oder Applikationsinhalte.

Wie wird die Cloud Act- und US-Thematik adressiert?

Kurzantwort: Durch Architektur, Vertrag und Datenminimierung.

Im Hinblick auf die Architektur wird das Betriebsmodell so gestaltet, dass kein Zugriff auf Inhaltsdaten durch Dritte erforderlich ist. Ihr primärer Vertragspartner unter der Schweizer Jurisdiktion ist Swisscom Broadcast. Die Datenverarbeitungsvereinbarungen (DPA/AVV) definieren Zweck, Ort und Grenzen der Datenverarbeitung. Wo Telemetrie/Metadaten notwendig sind, lässt sich deren Umfang, Speicherort (EU/CH Optionen, sofern verfügbar) und Aufbewahrung vertraglich und technisch restriktiv festlegen.

Welche Daten fallen bei der Mikrosegmentierung an — und wo liegen diese?

Kurzantwort: Konfigurations-, Policy- und Metadaten, keine Inhaltsdaten.

Es fallen verschiedene Datentypen an, darunter: Labels, Richtlinien, erlaubte und unterbundene Verbindungen, technische Funktions-/Rollenbezeichnungen von Workloads, Ports und Services. Es fallen keine Nutzlast- oder Inhaltsdaten an.

Wo die Daten liegen obliegt Ihrer Wahl als auftragsgebende Partei im Rahmen der angebotenen Betriebsoptionen (zum Beispiel EU oder CH). Die Kontrollprozesse werden in Transit verschlüsselt (TLS) und es werden sowohl Aufbewahrungsfristen als auch Lösch- und Exportprozesse definiert.