Cyberangriffe passieren, auch in der Schweiz. Und KMU sind beliebte Angriffsziele. Aber Unternehmen sind nicht schutzlos. Eine Übersicht über aktuelle Attacken und eine Hilfestellung zum Schutz von Infrastruktur und Daten.

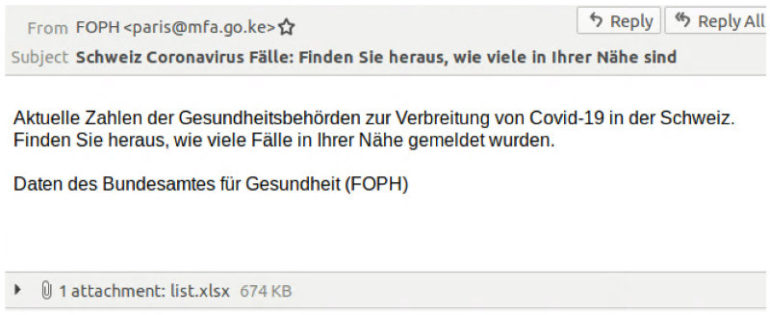

Cyberkriminelle nutzen das Coronavirus schamlos aus, um Mails mit verseuchten Office-Dokumenten zu verschicken. Angeblicher Absender: das Bundesamt für Gesundheit (BAG) oder die Weltgesundheitsorganisation WHO. Das sind nur die jüngsten Beispiele in einer langen Reihe von Cyberattacken auf Schweizer Unternehmen. Bereits Mitte Februar hat die Melde- und Analysestelle Informationssicherung (MELANI) vor einem erhöhten Risiko durch Ransomware-Angriffe gewarnt. Diese Schadsoftware verschlüsselt Daten und gibt sie erst nach Bezahlung eines Lösegelds (englisch «ransom») – vielleicht – wieder frei.

Weshalb KMU ihre IT-Infrastruktur schützen müssen

Im Rahmen der untersuchten Ransomware-Angriffe hat MELANI auch festgestellt, dass in vielen Fällen elementare Informatik-Sicherheitsregeln nicht eingehalten wurden. Ein ungenügender Grundschutz macht KMU anfällig für Cyberangriffe. Und selbst wenn die Daten kleinerer Unternehmen für Cyberkriminelle wenig interessant sein mögen, als Angriffsziel bleiben diese Firmen aus zwei Gründen attraktiv: erstens zur Lösegelderpressung mittels Ransomware (Verschlüsselungstrojaner). Und zweitens als Einstiegstor für den Angriff auf grössere Unternehmen, mit denen das KMU zusammenarbeitet.

Nun gehört IT-Fachwissen in vielen KMU nicht zu den Kernkompetenzen. Viele Unternehmen verlassen sich deshalb darauf, dass ihr IT-Partner automatisch auch um die Sicherheit kümmert. Das ist oft nicht der Fall. Denn hierzu ist eine klare Absprache in Form eines Servicevertrages oder ähnlich nötig. Darin ist festgehalten, welche Aufgaben ein IT-Dienstleister zu erfüllen hat. Erst das ermöglicht die Kontrolle des effektiven Schutzes und Zustands der IT-Infrastruktur.

Deshalb kommen KMU nicht darum herum, sich zumindest mit den grundlegenden Themen der IT-Sicherheit zu beschäftigen. Unternehmen müssen zumindest wissen, welche Vorkehrungen nötig sind. Das setzt ein Grundverständnis dieser komplexen Thematik voraus. Wie tief dieses Wissen gehen soll, hängt von der jeweiligen Konstellation ab. Kurz gesagt: Je mehr IT-Aufgaben im KMU selbst anfallen, desto intensiver ist die Auseinandersetzung mit IT-Sicherheitsthemen. Umgekehrt nimmt ein Outsourcing von Teilen oder der kompletten Informatik einem KMU einen Grossteil dieser Auseinandersetzung ab.

Wie Sie konkret vorgehen, lesen Sie im Swisscom Leitfaden nach für Unternehmen mit rund fünf bis ca. 50 Mitarbeitenden und ohne eigene IT-Abteilung. Das Dokument bietet Ihnen eine Hilfestellung bei der Entscheidung, welche Bereiche Sie an einen IT-Dienstleister delegieren sollten.

Die häufigsten Einfallstore für Cyberkriminelle

Computer, die nicht über aktuelle Updates verfügen und nur einen veralteten oder gar keinen Virenschutz besitzen: Solche Rechner sind eine leichte Beute für Cyberkriminelle – und in der Realität viel zu häufig anzutreffen. Entsprechend sind solche Rechner beliebtes Ziel von Angriffen.

Das Vorgehen der Angreifer erfolgt nach einem bewährten Muster: Über ein automatisiertes Phishing-Mail wird der ahnungslose Empfänger zum Öffnen des Anhangs aufgefordert oder zum Klick auf den mitgelieferten Link. Beide Fälle führen zur Installation von Schadsoftware. Bei der aktuellen Welle mit einem Trojaner namens Emotet ist das vor allem Ransomware.

Die Dimensionen solcher Angriffe verdeutlichen Zahlen zum Verschlüsselungstrojaner «Gandcrab», der bis im Frühjahr 2019 aktiv war. Der IT-Sicherheitsanbieter Bitdefender rechnet damit, dass die Ransomware alleine zwischen Juli und Oktober 2018 500’000 Opfer gefordert hat. Das war offenbar so lukrativ, dass die unbekannten Betreiber bekannt gaben, dass Gandcrab in Rente gehe. Die Opfer hätten rund zwei Milliarden US-Dollar Lösegeld bezahlt in knapp 16 Monaten. Gewinn für die Cyberkriminellen: über 200 Millionen US-Dollar.

Vor gut drei Jahren, im Mai 2017, trieb der Verschlüsselungstrojaner «WannaCry» sein Unwesen und befiel rund 230’000 Windows-Rechner. Und dies, obwohl Microsoft die Lücke zwei Monate vorher mit einem Update geschlossen hatte. Doch damit nicht genug: Im Mai letzten Jahres berichtete das US-amerikanische Techmagazin TechCrunch, dass immer noch rund 1,7 Millionen Rechner mit dieser Sicherheitslücke direkt über das Internet zugänglich seien. Und damit anfällig für solche Angriffe.

Doch auch vorbildlich gepflegte Systeme bieten keinen hundertprozentigen Schutz. So hat Microsoft Mitte März vor einer Sicherheitslücke gewarnt in allen Windows-Versionen, über die Angreifer Schadsoftware ausführen können. Microsoft schob zwar eiligst ein Sicherheits-Update nach. Doch solche Vorfälle zeigen, wie wichtig es ist, verschiedene Sicherheitsmassnahmen im Firmennetz zu kombinieren, um den Aufwand für einen erfolgreichen Angriff so hoch wie möglich zu machen.

Die vergessenen Einfallstore

Zwar erfolgt die Mehrheit der Cyberattacken über einen Arbeitsplatzrechner. Doch generell ist jedes Gerät im Netzwerk ein mögliches Einfallstor. Ungenügend geschützte Fernzugriffe erleichtern dabei den Angreifern die Arbeit. Und auch Netzwerkspeicher (NAS) werden als Angriffspunkte genutzt. Das zeigte sich letzten Sommer. Damals warnten die beiden Hersteller QNAP und Synology unabhängig voneinander praktisch gleichzeitig vor automatisierten Angriffen auf schlecht gesicherte Systeme.

Gerne vergessen gehen Geräte wie Router, Netzwerkdrucker und auch Firewalls. Auch diese müssen aktuell gehalten und mit sicheren Passwörtern geschützt werden. Denn einige Angriffe erfolgen gezielt auf solche Geräte und nicht auf Windows-Rechner. Zu den bekannten Fällen gehört die Malware «Mirai», die 2018 vor allem in den USA rund eine Million Netzwerkgeräte befiel und mit ihren Angriffen viele bekannte Websites lahmlegte. Und die Sicherheitsspezialisten von Palo Alto Networks haben erst Mitte März 2020 vor «Mukashi» gewarnt, einer Abwandlung des Mirai-Wurms, der eine Lücke in NAS-Systemen von Zyxel ausnutzt.

IT-Sicherheit ist wichtig

Diese auch von MELANI empfohlenen Schutzmassnahmen zeigen, wie wichtig und komplex zugleich IT-Sicherheit ist. Zudem ist die Wartung und Pflege aller Komponenten eine Daueraufgabe. Eine Vernachlässigung der Schutzmassnahmen kann im schlimmsten Fall die Existenz eines Unternehmens bedrohen.

Die gute Nachricht: Mit einem Mix aus eigener Verantwortung und Delegation an einen IT- oder Outsourcing-Partner kann sich auch ein KMU mit vertretbarem Aufwand schützen, ohne zum IT-Security-Spezialisten werden zu müssen. Der Swisscom Leitfaden unterstützt Sie und zeigt den Verantwortlichen in KMU, worauf es bei IT-Sicherheit ankommt – gerade auch bei der Zusammenarbeit mit einem externen IT-Partner. Denn hierbei ist es essenziell, dass der KMU-Verantwortliche weiss, was der Partner genau tut – und wo dessen Verantwortung aufhört.

Der Leitfaden zeigt Ihnen, wie Sie die Verantwortlichkeiten sauber klären und welche Fragen Sie ihrem IT-Dienstleister unbedingt stellen sollten. Gerade bei Managed Services ist es absolut zentral, dass genau definiert ist, wer was erledigt, damit keine sicherheitsrelevanten Themen vergessen gehen.

IT-Sicherheit für KMU

Dieser Leitfaden zeigt den Verantwortlichen in KMU, worauf sie ihr Augenmerk legen sollten. Häufig lassen sich KMU von externen Partnern beim Thema IT-Sicherheit unterstützen. Bei dieser Zusammenarbeit ist es essenziell, dass der KMU-Verantwortliche weiss, was der Partner genau tut – und wo dessen Verantwortung aufhört. Der Leitfaden zeigt Ihnen, wie Sie die Verantwortlichkeiten sauber klären können und welche Fragen Sie ihrem IT-Dienstleister unbedingt stellen sollten.