Edge Security

Global Managed Microsegmentation Service

Le Managed Microsegmentation Service propose aux organisations actives à l’échelle mondiale des solutions modulaires sur mesure en matière de cybersécurité – avec une entrée rapide et sûre dans l’univers de la microsegmentation Zero Trust.

Nous proposons

Les solutions

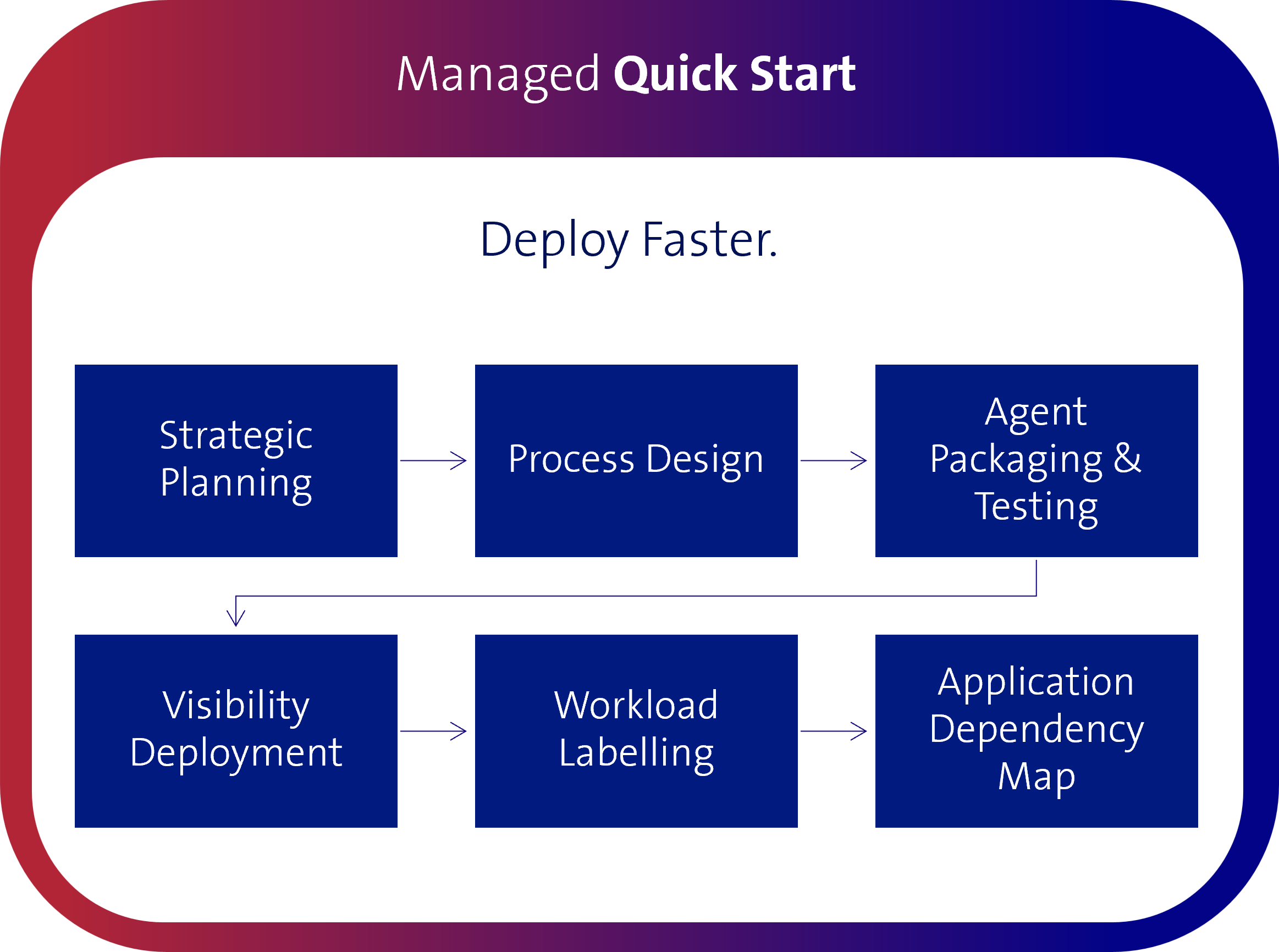

Idéal pour les entreprises qui souhaitent bénéficier de services de profilage, de conception et de déploiement, et qui travaillent en interne.

- Visibilité de l'inventaire informatique dès le premier jour.

- Réduction de 4 fois du temps de récupération après une attaque par ransomware.

- Profondeur de segmentation évolutive.

- Comble les lacunes en matière de maturité de la segmentation sans temps d'arrêt et sans modification du réseau.

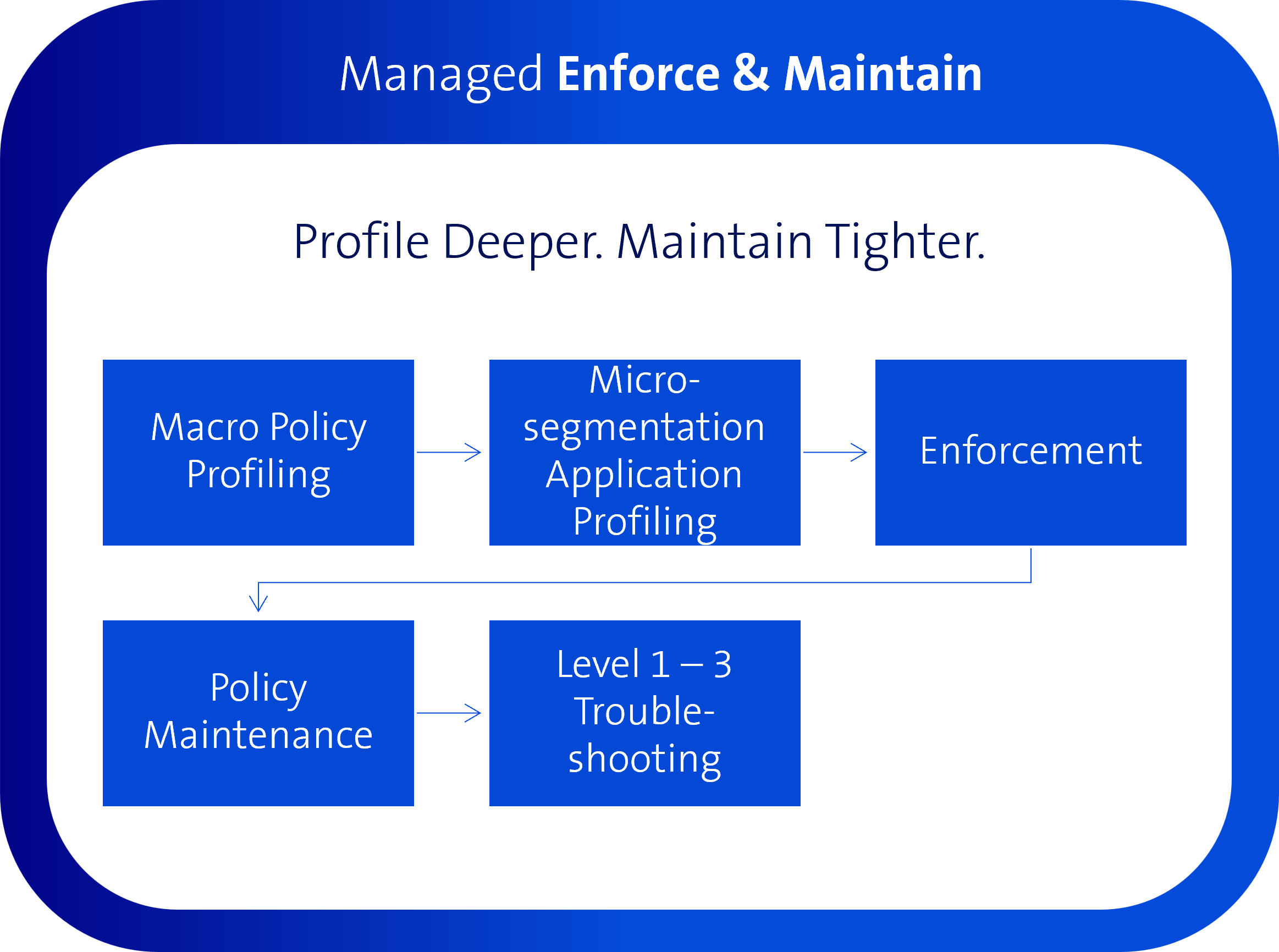

Idéal pour les entreprises qui souhaitent bénéficier d'un profilage détaillé, de processus continus, d'une optimisation, d'une mise en œuvre gérée et d'une assistance (niveaux 1 à 3).

- Visibilité de l'inventaire informatique dès le premier jour.

- Réduction de 4 fois du temps de récupération après une attaque par ransomware.

- Profondeur de segmentation évolutive.

- Comble les lacunes dans la profondeur de segmentation sans temps d'arrêt et sans modification du réseau.

- Mises à jour continues et automatiques des politiques.

- Maintenance et assistance (L1-L3).

Zero Trust Microsegmentation

Minimiser les conséquences des brèches

Déploiement plus rapide Microsegmentation dès le premier jour: planifier, déployer, profiler, imposer. |

|

Profilage plus profond Microsegmentation qui n’autorise que ce dont votre entreprise a besoin et minimise ainsi systématiquement la surface d’attaque. |

|

Modulation étroite Surveillance et réglage continus tout au long du cycle de vie des applications: surveillance, entretien, ajustement – pour que la segmentation reste systématiquement cohérente. |

Défis en matière de cybersécurité

Remise en état quatre fois plus rapide après une attaque par ransomware

Vos avantages

Cyberrésilience dynamique

Au lieu d’un «paradoxe réglementaire», privilégiez une approche axée sur le risque qui se concentre sur les menaces réelles plutôt que sur le simple respect des prescriptions. La microsegmentation offre un potentiel de développement, en passant d’une mesure de protection statique à un moteur dynamique qui encourage la cyberrésilience, améliore la conformité et réduit les brèches de sécurité.

Segmentation sans interruption

Au lieu de barrières de sécurité isolées, nos solutions vous offrent des outils de microsegmentation permettant de maîtriser efficacement une segmentation plus mature et granulaire. Optimisez votre souveraineté numérique en segmentant en parallèle plusieurs types de ressources (centres de données, réseaux, applications, appareils/machines IoT, etc.) sans temps d’arrêt opérationnel.

Compatible avec le cloud et sur site

La plateforme claire et intuitive de gestion de la microsegmentation intègre les automatisations, la transparence et la cohérence des directives, permettant ainsi une segmentation uniforme dans les environnements cloud et sur site.

Workload-to-Workload

Misez sur une segmentation axée sur les workloads et les logiciels, favorisant la transparence par une cartographie du système d’information (Map-first) et privilégiant les modes de simulation et un confinement rapide. Isolez les ressources à haut risque (tels que l’IoT) et limitez ainsi les mouvements latéraux dans le réseau. Sans transformation du réseau ni nouvelle architecture, nous garantissons un déploiement simple avec un faible risque de Change.

Nos partenaires exclusifs

Réponses aux questions fréquentes

La microsegmentation peut-elle être exploitée sans modifications du réseau?

En bref: oui.

Notre partenaire Illumio s’aligne le plus possible sur les workloads. Aucun redesign du VLAN ni aucun dispositif supplémentaire ne sont nécessaires. Cela réduit le risque de Change et les charges d’exploitation, en particulier dans les environnements hybrides de centres de données et de cloud et les environnements OT.

Comment la conformité et la capacité d’audit sont-elles garanties?

En bref: grâce à la traçabilité, à la capacité d’exportation et aux pistes d’audit.

L’historique des politiques et des changements est entièrement lisible et peut être exporté à des fins de révision et d’audit. Le mapping par rapport aux exigences (p. ex. contrôles ISO et NIST) peut être documenté de manière spécifique à chaque projet. La séparation des rôles, des tâches et des autorisations (SoD) est réalisable sur le plan technique et organisationnel.

Qui contrôle les politiques d’entreprise et les changements?

En bref: les donneurs d’ordre – sous la gouvernance de Swisscom Broadcast.

Le modèle d’autorisation basé sur les rôles (RBAC) est le levier pour mettre en œuvre correctement les politiques. Il suit le principe des droits minimaux (du «moindre privilège»). Le principe du double contrôle s’applique aux modifications des politiques internes ayant une incidence sur la production. Une piste d’audit pouvant être exportée en vue des audits régit la consignation sans faille des modifications (qui/quand/quoi). Des modes de simulation (tests sans mise en œuvre) garantissent la sécurité des Changes avant la mise en production.

Les partenaires (Illumio, ZT Solutions) peuvent-ils accéder aux données des donneurs d’ordre?

En bref: non.

La mise en œuvre des politiques de segmentation s’effectue sur la base de vos logiciels et de vos charges de travail (Agent/Workload Enforcement). Aucune donnée d’application et/ou de client n’est transmise à Illumio. Pour l’application des politiques internes, Illumio n’a pas besoin d’un accès en lecture aux bases de données, aux fichiers ni aux contenus des applications

Comment la thématique du Cloud Act et des États-Unis est-elle traitée?

En bref: par l’architecture, le contrat et la minimisation des données.

Du point de vue de l’architecture, le modèle d’exploitation est conçu de manière à ce qu’aucun accès aux données de contenu par des tiers ne soit nécessaire. Votre principal partenaire contractuel dans le cadre de la juridiction suisse est Swisscom Broadcast. Les accords de traitement des données (ATD/CTD) définissent la finalité, le lieu et les limites du traitement des données. Lorsque des données de télémétrie / métadonnées sont nécessaires, leur étendue, leur lieu de stockage (options UE/CH, si disponibles) et leur conservation peuvent être définis contractuellement et techniquement de manière restrictive.

Quelles sont les données générées par la microsegmentation et où se situent-elles?

En bref: données de configuration, de politique et de métadonnées, pas de données de contenu.

Différents types de données sont utilisés, et notamment: labels, directives, connexions autorisées et interdites, désignations techniques des fonctions/rôles des workloads, des ports et des services. Il n’y a pas de données de charge utile ou de contenu. Les choix en tant que donneur d’ordre vous incombent dans le cadre des options d’exploitation proposées (p. ex. UE ou CH). Les processus de contrôle sont cryptés en transit (TLS) et des délais de conservation ainsi que des processus de suppression et d’exportation sont définis.