Edge Security

Global Managed Microsegmentation Service

Managed Microsegmentation Service offre alle organizzazioni attive a livello globale soluzioni modulari di cibersicurezza su misura, con un accesso celere e sicuro al mondo della microsegmentazione zero trust.

Offriamo

Le soluzioni

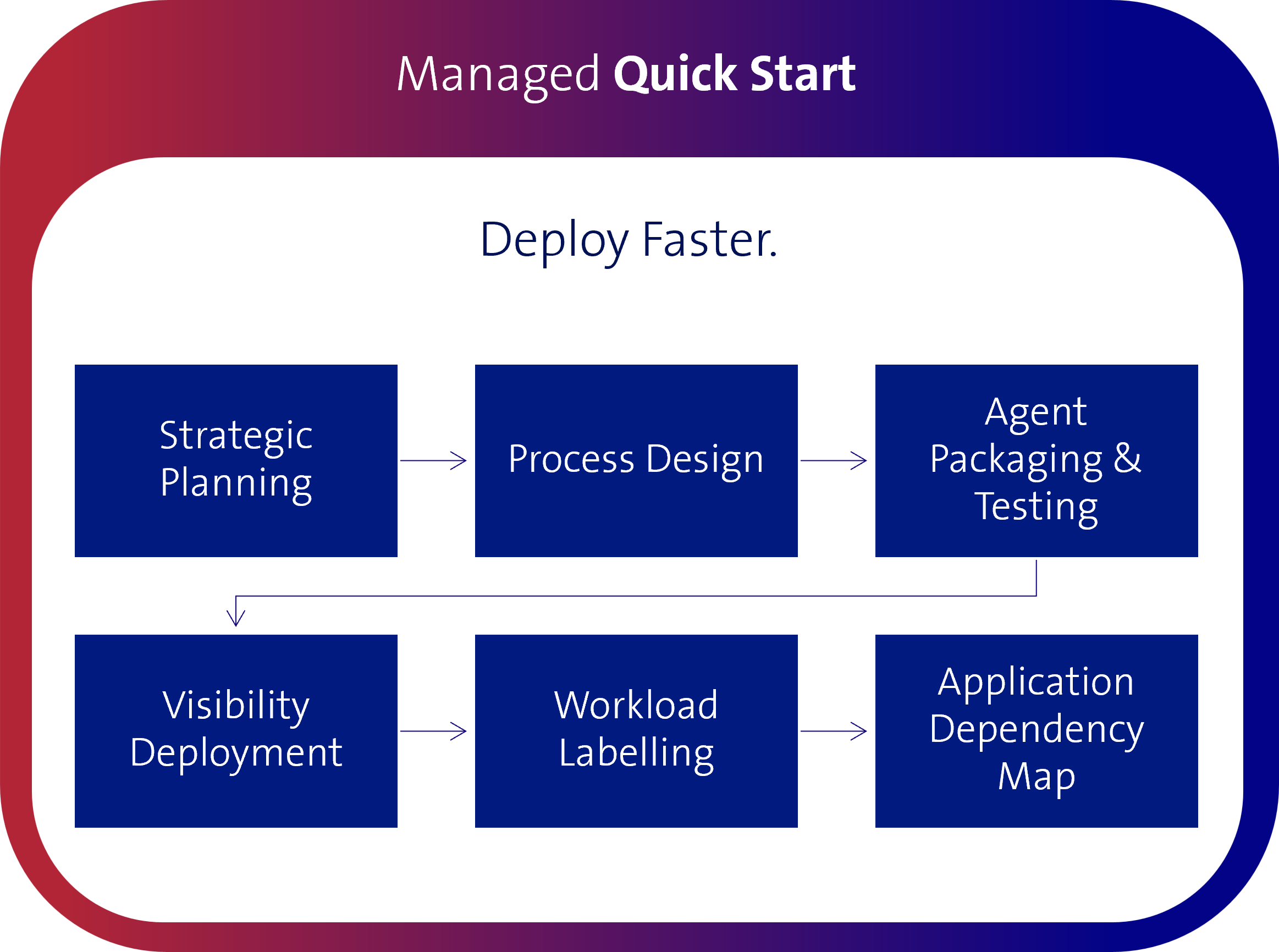

Ideale per le aziende che desiderano profilazione, progettazione e implementazione e che lavorano internamente.

- Visibilità dell'inventario IT fin dal primo giorno.

- Riduzione di 4 volte del tempo di ripristino dopo un attacco ransomware.

- Profondità di segmentazione scalabile.

- Colma le lacune nella maturità della segmentazione senza tempi di inattività e senza ricostruire la rete.

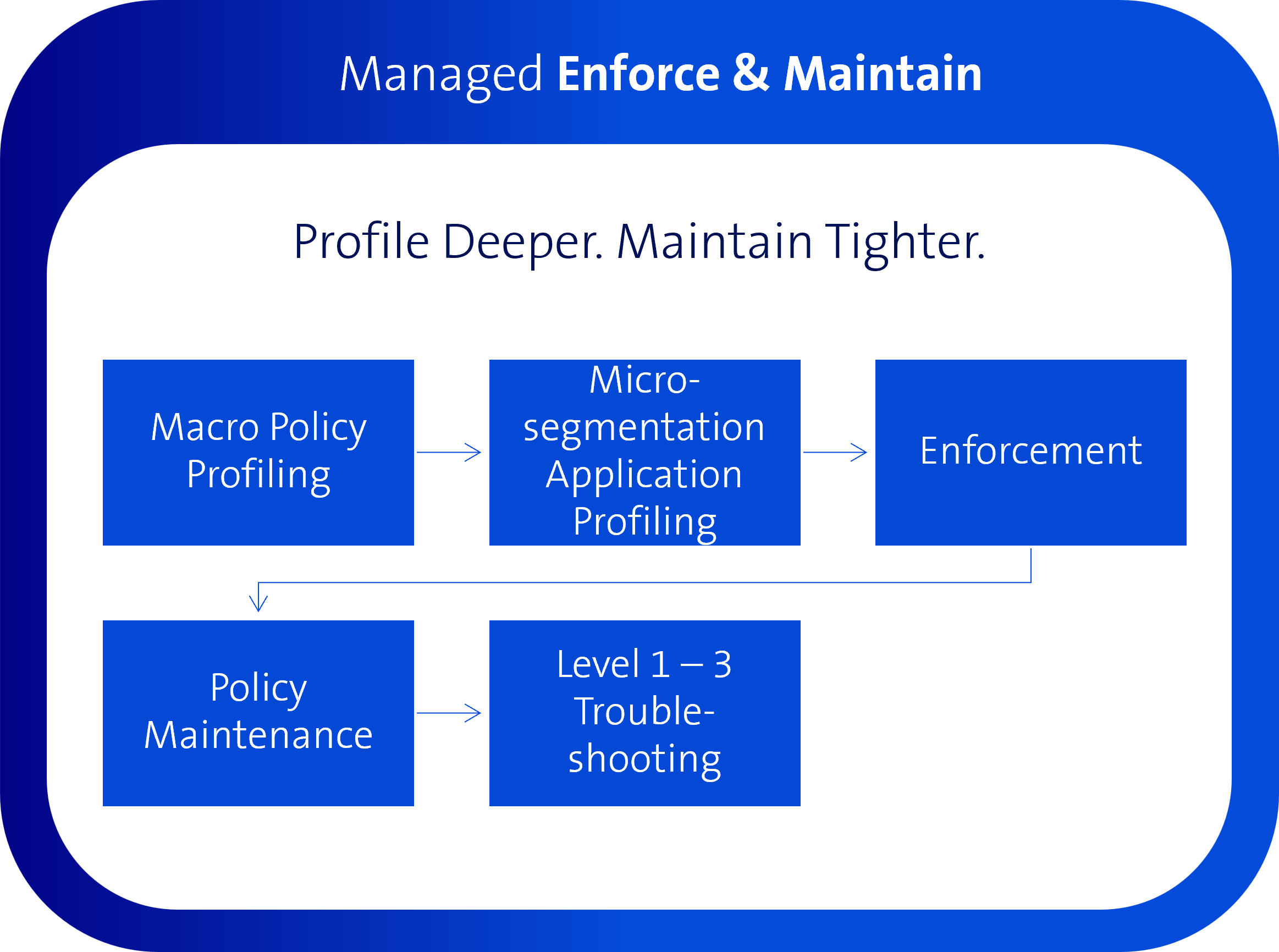

Ideale per le aziende che desiderano una profilazione dettagliata, processi continui, ottimizzazione, applicazione gestita e assistenza (dal livello 1 al livello 3).

- Visibilità dell'inventario IT fin dal primo giorno.

- Riduzione di 4 volte del tempo di ripristino dopo un attacco ransomware.

- Profondità di segmentazione scalabile.

- Colma le lacune nella profondità di segmentazione senza tempi di inattività e senza dover modificare la rete.

- Aggiornamenti continui e automatici delle policy.

- Manutenzione e assistenza (L1-L3).

Zero Trust Microsegmentation

Ridurre al minimo le conseguenze dei breach

Implementazione più celere Microsegmentazione dal primo giorno: pianificare, implementare, profilare, imporre |

|

Profiling più approfondito Microsegmentazione che consente soltanto ciò di cui la vostra azienda ha bisogno e quindi riduce al minimo l’area di attacco. |

|

Modulazione capillare Monitoraggio e messa a punto continui per l’intero ciclo di vita dell’applicazione: sorveglianza, manutenzione, regolazione – affinché la segmentazione rimanga coerente in modo affidabile. |

La cybersicurezza in cifre

Lavoro di ripristino quattro volte più rapido dopo un caso di ransomware

I vantaggi per voi

Ciberresilienza dinamica

Anziché un «paradosso normativo», adottare un approccio basato sul rischio che si concentri sulle minacce reali piuttosto che solo sulla conformità alle prescrizioni. La microsegmentazione offre un potenziale di sviluppo per passare da una misura di protezione statica a un driver dinamico per ciberresilienza, conformità e riduzione delle violazioni della sicurezza.

Segmentazione senza downtime

Invece di regole firewall isolate, le nostre soluzioni vi offrono strumenti di microsegmentazione che consentono una gestione efficace di una segmentazione più matura e granulare. Ottimizzate la vostra sovranità digitale segmentando in parallelo più tipi di asset (data center, reti, applicazioni, apparecchi/macchine IoT ecc.) senza tempi di inattività operativi.

Compatibilità cloud e on-premise

La piattaforma di gestione della microsegmentazione, chiara e intuitiva, supporta l’automazione, la trasparenza e la coerenza delle direttive, consentendo così anche una segmentazione uniforme in ambienti cloud e on-premise.

Workload-to-Workload

Affidatevi a un workload vicino, a una segmentazione basata su software, a una trasparenza map-first, a modalità di simulazione e a un celere contenimento. Isolare gli asset ad alto rischio (come l’IoT) e limitare così i movimenti laterali della rete. Senza ristrutturazione della rete o nuova architettura di rete, garantiamo un roll-out semplice con un basso rischio di change.

I nostri partner esclusivi

Risposte a domande frequenti

La microsegmentazione può essere gestita senza ristrutturazioni della rete?

Risposta breve: sì. Il nostro partner Illumio offre implementazione nelle vicinanze del carico di lavoro. Non sono necessari redesign della VLAN né appliance aggiuntive. Ciò riduce il rischio di change e le spese operative, in particolare in ambienti data center e cloud ibridi e in ambienti vicini all’OT.

Come vengono garantite la conformità e la capacità di audit?

Risposta breve: tramite tracciabilità, capacità di esportazione e percorsi di controllo.

La cronologia delle direttive e dei change è completamente comprensibile e può essere esportata per revisioni e audit. La mappatura dei requisiti (ad es. controlli ISO e NIST) può essere documentata per progetto specifico. La separazione di ruoli, compiti e autorizzazioni (SoD) è attuabile dal punto di vista tecnico e organizzativo.

Chi controlla le direttive e le modifiche?

Risposta breve: i committenti del progetto – con governance da parte di Swisscom Broadcast.

Il modello di autorizzazione basato sui ruoli (RBAC) è la leva per attuare correttamente la gestione delle direttive e segue il principio dei minimi diritti (principio Least Privilege). Per le modifiche produttive della direttiva vale il principio del doppio controllo. Un audit trail regola la registrazione completa delle modifiche (chi/cosa/quando) ed è esportabile per gli audit. Le modalità di simulazione (test senza applicazione) garantiscono la sicurezza del change prima della messa in produzione.

I partner (Illumio, ZT Solutions) possono accedere ai contenuti dei committenti del progetto?

Risposta breve: no.

L’applicazione delle direttive di segmentazione avviene in base al software sui vostri workload (agent/workload enforcement). I dati dell’applicazione e/o del cliente non vengono trasmessi a Illumio. Illumio non necessita di accesso in lettura a banche dati, file o contenuti dell’applicazione per l’applicazione della direttiva.

Come viene affrontata la tematica del Cloud Act e degli USA?

Risposta breve: tramite architettura, contratto e minimizzazione dei dati.

Per quanto riguarda l’architettura, il modello operativo è progettato in modo tale da non richiedere l’accesso di terzi ai dati sui contenuti. Il vostro partner contrattuale primario sotto la giurisdizione svizzera è Swisscom Broadcast. Gli accordi sul trattamento dei dati (DPA/AVV) definiscono lo scopo, il luogo e i limiti del trattamento dei dati. Laddove sono necessari telemetria/metadati, l’entità, il luogo di memorizzazione (opzioni UE/CH, se disponibili) e la conservazione possono essere stabiliti contrattualmente e tecnicamente in modo restrittivo.

Quali dati vengono raccolti dalla microsegmentazione e dove si trovano?

Risposta breve: dati di configurazione, dati sulle direttive e metadati, nessun dato sul contenuto.

Vengono generati diversi tipi di dati, tra cui: label, direttive, connessioni consentite e impedite, definizioni tecniche di funzioni/ruoli di carichi di lavoro, porte e servizi. Non sono necessari dati di carico utile o di contenuto.

L’ubicazione dei dati spetta a voi in qualità di committente nell’ambito delle opzioni operative offerte (ad esempio UE o CH). I processi di controllo sono cifrati in Transit (TLS) e vengono definiti sia i periodi di conservazione che i processi di cancellazione ed esportazione.