I seguenti consigli non solo miglioreranno la sicurezza dell’ambiente IT in azienda, ma permetteranno anche agli utenti di utilizzare l’infrastruttura informatica in tutta sicurezza sul posto di lavoro.

Una buona protezione informatica nelle aziende è tanto importante quanto complessa da implementare. Sebbene le misure di sicurezza necessarie debbano prevedere le opportune soluzioni tecniche, è altrettanto fondamentale sensibilizzare i collaboratori sull’argomento e indirizzarli verso un utilizzo sicuro. Tanti cyber attacchi vanno a buon fine in prima linea semplicemente perché qualcuno fa clic su un link pericoloso all’interno di una e-mail di phishing.

Questi consigli degli esperti di sicurezza raccolgono una sorta di «best of», vale a dire accorgimenti che è utile adottare e che aiuteranno voi e i vostri collaboratori a implementare le misure di sicurezza IT in modo mirato.

I primi sei consigli riguardano misure tecniche che garantiscono una migliore protezione dei server e delle postazioni di lavoro. Potete procedere alla loro implementazione insieme al vostro partner IT.

1. Creare un inventario di hardware e software

È un lavoro immane, ma comunque necessario. Il responsabile IT crea un inventario degli hardware e dei software utilizzati. Sono comprese:

- Le postazioni di lavoro e le relative applicazioni

- Server locali con relative applicazioni

- Servizi cloud come Microsoft 365, Salesforce, servizi di IA, ecc.

- Smartphone e tablet aziendali

- Dispositivi di rete come router, firewall e stampanti

- Servizi accessibili via Internet come sito web, accesso VPN, accesso remoto, ecc.

Tale inventario funge da base per adottare decisioni oculate nel momento in cui dovesse emergere una nuova grave falla di sicurezza. In base alle versioni software utilizzate, è possibile decidere rapidamente se l’azienda sia a rischio e se sia necessario reagire, ad esempio con un aggiornamento immediato. A tal fine, è indispensabile che l’inventario sia aggiornato.

Leggete il nostro documento pratico per sapere come creare un tale inventario.

2. Impedire l’installazione di software sui computer aziendali

I dipendenti hanno compiti diversi per i quali necessitano di vari tipi di software. L’installazione di particolari software dovrebbe essere effettuata esclusivamente sotto il controllo del responsabile IT. In questo modo si impedisce ai dipendenti di installare programmi da fonti dubbie ed eventualmente di introdurre malware. A tale riguardo, si veda anche il consiglio «Non assegnare diritti di amministratore locale agli utenti».

Tuttavia, alcuni aggressori abusano anche di strumenti legittimi come PowerShell, ad esempio inducendo vittime ignare a copiare uno script da un sito web ed eseguirlo in PowerShell. È quindi opportuno limitare l’esecuzione di macro e script.

3. Controllare il collegamento di apparecchi estranei e privati alla rete

I notebook e gli smartphone privati, così come gli apparecchi degli ospiti, rappresentano un rischio per la sicurezza, poiché non se ne conoscono le condizioni. Sono stati installati tutti gli ultimi aggiornamenti? Il computer potrebbe essere già infettato da virus?

Se è necessario utilizzare apparecchi privati in ufficio, questi devono essere connessi a una rete separata, come ad esempio una WLAN per gli ospiti, senza accesso ad applicazioni e dati aziendali critici.

L’uso delle chiavette USB sui computer aziendali deve essere regolamentato: è necessario bloccare completamente la porta USB oppure verificare perlomeno l’eventuale presenza di virus sulla chiavetta al momento del suo inserimento.

Poiché molti attacchi aggirano la rete aziendale e prendono di mira direttamente le piattaforme cloud, anche l’accesso a queste deve essere protetto. Una gestione dei dispositivi e un accesso alla rete Zero Trust (ZTNA) assicurano che ogni accesso alle applicazioni e ai dati cloud sia verificato e che solo i dispositivi e le persone autorizzati siano ammessi.

4. Configurazione sicura di server e postazioni di lavoro («hardening»)

La configurazione di base della maggior parte dei sistemi operativi, sia delle postazioni di lavoro che dei server, è troppo limitata in termini di sicurezza. Pertanto, dopo l’installazione di base è opportuno incrementare la sicurezza dei sistemi, intervento che in gergo tecnico viene chiamato «hardening». In questo processo, ad esempio, vengono disattivati i servizi non necessari, vengono definiti i requisiti per la lunghezza della password e limitati i diritti di accesso.

Con i suoi benchmark, il CIS (Center for Internet Security) offre una serie di istruzioni in inglese che corrispondono alla buona pratica attuale («best practices»). Anche gli stessi produttori di sistemi operativi offrono supporto in questo senso, come ad esempio Microsoft con le Security Baselines in lingua inglese.

È importante, anche in questo caso, considerare non solo i sistemi locali e i dispositivi di rete, ma anche gli ambienti cloud utilizzati.

5. Effettuare aggiornamenti regolari

La maggior parte dei cyberattacchi avviene attraverso vulnerabilità di sicurezza note e spesso risolte. È quindi fondamentale installare regolarmente gli aggiornamenti per i sistemi operativi e le applicazioni, preferibilmente poco dopo il loro rilascio. In questo modo si riduce la finestra temporale in cui gli aggressori possono sfruttare una vulnerabilità.

Il prezzo per questa elementare misura di protezione è un maggiore impegno di assistenza per voi o per il vostro fornitore di servizi IT. Tuttavia, è possibile dare priorità agli aggiornamenti in base al livello di rischio. L’inventario costituisce la base per questa classificazione:

- Priorità 1: Dispositivi e servizi accessibili da Internet, come firewall e VPN. Rappresentano il rischio più elevato e dovrebbero essere aggiornati immediatamente.

- Priorità 2: Aggiornamenti di sicurezza per dispositivi di lavoro, applicazioni desktop e server locali. Dovrebbero essere installati automaticamente il «Patch Tuesday» di Microsoft (secondo martedì del mese) o subito dopo.

- Priorità 3: Aggiornamenti funzionali come le nuove versioni di Windows e Office. Devono essere prima verificate per la compatibilità con l’hardware e il software esistenti e possono essere installate in un momento appropriato.

È meglio regolare la gestione degli aggiornamenti con finestre temporali regolari e nel contratto di servizio con il partner IT.

6. Verificare periodicamente le vulnerabilità della rete aziendale

Quanto sono sicuri la rete aziendale, gli apparecchi a essa connessi e le applicazioni? Quali servizi, come ad esempio il VPN, sono visibili dall’esterno? Gli account amministrativi soddisfano i requisiti di sicurezza desiderati? Un vulnerability scanner controlla l’infrastruttura IT alla ricerca di eventuali punti deboli, aiutando a definire i necessari interventi di sicurezza. Eseguire regolari scansioni aiuta a verificare se l’azienda sia attualmente esposta a rischi e a farsi un’idea del livello di sicurezza.

Nel contesto di queste verifiche, è consigliabile confrontare le misure adottate con i CIS Controls. In questo modo è possibile valutare quanto la vostra PMI sia protetta rispetto alle raccomandazioni standard.

Come istruire gli utenti a un utilizzo sicuro in ambito IT?

La sicurezza IT in azienda dipende dal comportamento dei collaboratori. Adottando le opportune misure tecniche sarete in grado di bloccare molti attacchi informatici, ma non riuscirete a impedire che una e-mail di phishing riesca a sfuggire ai controlli o che un collaboratore effettui un bonifico in risposta a una finta e-mail «del capo» con la richiesta di un pagamento urgente. In questi casi l’unica soluzione è che voi stessi, in quanto responsabili IT, istruiate i collaboratori e spieghiate loro l’importanza di tali misure. I seguenti cinque consigli vi aiuteranno a tal fine.

7. Utilizzare password sicure

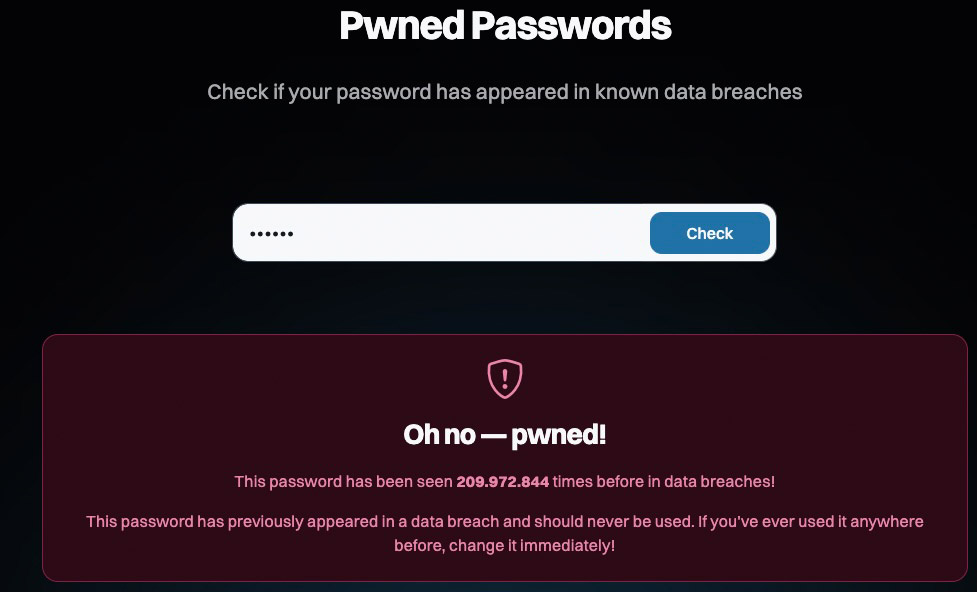

Le password rappresentano il problema numero uno in fatto di sicurezza. Per pigrizia molte persone utilizzano una password standard, facile da memorizzare, per tutti i propri account. Si tratta di un’abitudine comprensibile, ma altrettanto pericolosa in quanto facilita l’accesso a più account da parte di utenti malintenzionati. Stabilite regole chiare per le password:

- Le password degli utenti devono contenere almeno 12 caratteri, le password degli amministratori che gestiscono il sistema almeno 16 caratteri.

- Le password devono contenere almeno una lettera maiuscola, una lettera minuscola e un numero.

- Ogni account di accesso al computer, al cloud storage, a ERP, CRM, ecc., necessita di una propria password.

- Con Windows 11 è possibile utilizzare eventualmente il riconoscimento facciale e la scansione delle impronte digitali di Windows Hello per far collegare i collaboratori al computer.

Utilizzate un password manager in azienda. Questo strumento consente ai collaboratori di salvare tutte le password, non solo quelle degli account online. Inoltre, permette di generare password casuali e sicure. In questo modo, i collaboratori dovranno ricordare solo due password: quella per l’accesso al computer e, naturalmente, quella per il password manager.

E poiché la migliore password non serve a nulla se cade nelle mani dei criminali informatici, dovreste introdurre l’autenticazione a due fattori (2FA) ogni volta che è possibile, ad esempio per l’accesso a Microsoft 365. Una protezione ancora più efficace si ottiene con i passkeys, un metodo senza password che non può essere aggirato nemmeno tramite attacchi di phishing.

Autenticazione resistente al phishing

Le password e i codici 2FA possono essere intercettati dai cybercriminali. Nell’ambito della propria Secure Future Initiative, Microsoft raccomanda di utilizzare metodi di autenticazione resistenti al phishing. Tra questi figurano le soluzioni basate su hardware, come le chiavi FIDO (una chiave USB per l’autenticazione a due fattori), e l’autenticazione senza password tramite passkeys.

Queste misure sono particolarmente consigliate per gli account con diritti di accesso elevati (account amministratore) e per i collaboratori che trattano dati sensibili (ad esempio finanza o risorse umane).

beem: Proteggete le vostre applicazioni

La soluzione di sicurezza completa beem protegge l’accesso alle applicazioni locali e ai servizi cloud grazie a un approccio Zero Trust e all’utilizzo dei passkeys, aumentando così la sicurezza informatica nelle attività quotidiane.

8. Sensibilizzare i collaboratori alla sicurezza IT e offrire loro corsi di formazione

Se vengono imposte dall’alto, le regole per le password sono destinate a essere ignorate. Spiegate ai collaboratori che si tratta di una misura necessaria ai fini della sicurezza IT e che è indispensabile per proteggere l’intera azienda. Sensibilizzate e supportate i collaboratori, soprattutto quelli con maggiori difficoltà in questo campo. Offrite loro la possibilità di contattarvi in caso di dubbi, senza che questo comporti ripercussioni negative. Tale processo di sensibilizzazione richiede tempo, ma è necessario.

9. Sensibilizzare i collaboratori circa i pericoli delle e-mail di phishing e i deepfakes

Purtroppo le e-mail di phishing, che cercano di ottenere dati di accesso o installare malware, sono ormai un fenomeno quotidiano. Con la diffusione dell’intelligenza artificiale, i deepfake stanno diventando sempre più realistici: si tratta di registrazioni audio o video falsificate o generate artificialmente che riproducono partner commerciali conosciuti.

I deepfake vengono utilizzati negli attacchi di tipo BEC (Business E‑Mail Compromise), come ad esempio nelle frodi del CEO (CEO Fraud), con l’obiettivo di indurre pagamenti sui conti dei cybercriminali, apparentemente su ordine della direzione aziendale.

Sensibilizzate i collaboratori ad adottare un atteggiamento critico: meglio chiedere troppo che troppo poco. Istruite i collaboratori su come riconoscere le e-mail di phishing mostrando loro le caratteristiche tipiche.

10. Non assegnare diritti di amministratore locale agli utenti

Per le operazioni quotidiane i collaboratori devono lavorare con un account utente standard e non avere diritti di amministratore. In questo modo garantite una protezione aggiuntiva nel caso in cui un virus attacchi un computer: infatti, un malware deve ottenere i diritti di amministratore per potersi annidare nel sistema.

11. Diritti di accesso minimi ai dati archiviati nella rete locale e nel cloud

Impostate i diritti di accesso ai file negli archivi comuni in modo che i collaboratori possano accedere solo ai dati di cui hanno bisogno per le operazioni quotidiane. A tal fine utilizzate gruppi e create directory per i dipartimenti produzione, vendite, amministrazione, contabilità ecc. Limitate l’accesso dei gruppi alle rispettive cartelle.

Per massimizzare i danni, i ransomware colpiscono spesso prima di tutto i backup. È quindi fondamentale archiviare i dati di backup e di archivio in una posizione separata e isolata dalla rete. Ciò può avvenire, ad esempio, tramite un backup nel cloud oppure, per i supporti locali, in un armadio chiuso a chiave.

Verificate regolarmente anche la procedura di ripristino, in modo da essere preparati a intervenire efficacemente in caso di emergenza.

beem: protezione completa per la vostra IT

Con beem potenziate la sicurezza informatica della vostra azienda grazie a moderni ed efficaci approcci Zero Trust, come ad esempio:

∙ Accesso sicuro agli ambienti cloud e all’infrastruttura locale (sostituto del VPN)

∙ Protezione e verifica di tutti i dispositivi, non solo nella rete aziendale ma ovunque

∙ Rilevamento e blocco del malware

Versione modificata e integrata di un articolo del mese di marzo 2024.