Dati del conto, dati della carta di credito e accesso alla rete aziendale: tramite le e-mail di phishing, tali informazioni confidenziali finiscono nelle mani dei cybercriminali. Grazie a questi consigli potrete riconoscere le e-mail di phishing e proteggere voi stessi e la vostra PMI.

Non lasciate scampo ai cybercriminali!

Il breve e-learning fornisce tre consigli di comportamento basilari per i collaboratori, ad esempio per proteggersi dagli attacchi di phishing e creare password sicure. E di conseguenza contribuire a migliorare la sicurezza dell’intera azienda.

Il 70-90% di tutti gli cyberattacchi inizia con e-mail di phishing, un mezzo che consente ai malintenzionati di accedere direttamente alla rete aziendale o a un account aziendale online. Una volta aperto il varco iniziale, i cybercriminali procedono con la loro opera di infestazione, tentando di ottenere denaro o usando dei ransomware per crittografare tutti i dati aziendali per poi (forse) restituirli dietro riscatto.

Il problema è le e-mail di phishing sono incredibilmente variegate e quindi difficili da individuare e bloccare tramite l’adozione di misure di sicurezza tecnica. È necessario ricorrere al vostro buon senso per riconoscere e fermare attacchi di questo genere.

Che cos’è il phishing?

Il phishing, che deriva dalla parola inglese «fishing» ovvero «pesca», è una truffa usata dai cybercriminali. In un messaggio inviato via e-mail, SMS o telefono, si spacciano per un mittente fittizio, di solito una società nota, al fine di attirare i destinatari e convincerli a inserire le proprie credenziali su siti web fraudolenti. A volte, il messaggio contiene anche un documento allegato con malware che si attiva all’apertura.

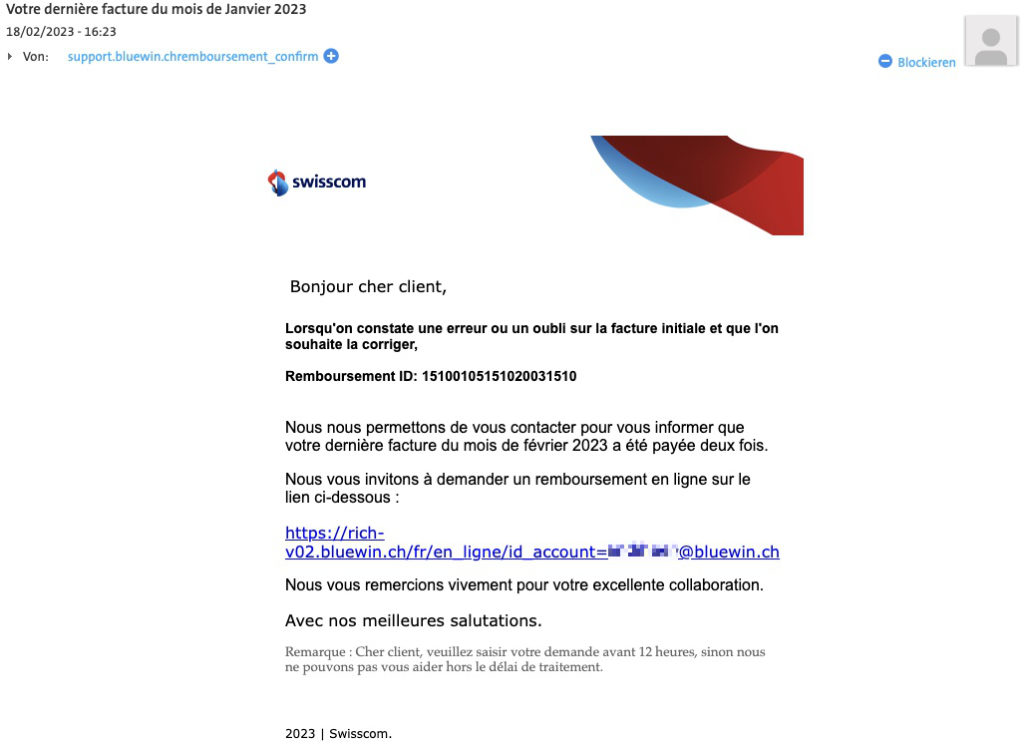

Per rendere il messaggio più efficace, i criminali informatici usano trucchi psicologici noti come social engineering: ostentano autorità (usando aziende conosciute come mittente), mettono i destinatari sotto pressione con scadenze strette o un’offerta che presumibilmente terminerà a breve, o li spaventano («agisci ora o il tuo account sarà cancellato»).

Il grado di elaborazione delle e-mail di phishing è variabile. Le e-mail in inglese con molti errori di ortografia, presumibilmente provenienti da una società svizzera, sono le più semplici da smascherare. Più difficili da riconoscere, invece, sono le e-mail che arrivano come risposta a una comunicazione esistente. I seguenti consigli vi aiuteranno a smascherare le e-mail di phishing e a contrastare le intenzioni dei cybercriminali.

Una delle tattiche più subdole è il cosiddetto chain phishing: in questo caso, gli aggressori inviano e-mail di phishing a tutti i contatti della rubrica utilizzando un account di posta elettronica compromesso. Queste e-mail sono difficili da riconoscere e, a causa del mittente conosciuto, trasmettono un alto grado di affidabilità.

Protezione contro le e-mail di phishing

Le misure tecniche non offrono una protezione al cento per cento contro le e-mail di phishing. Tuttavia, la collaborazione tra persone e sistemi può migliorare notevolmente il rilevamento:

- Le misure tecniche bloccano le e-mail fraudolente più comuni, rilevano i ransomware e impediscono l’accesso a siti web ingannevoli. La protezione più efficace è quella che riconosce non solo la destinazione di una connessione Internet, ma anche il suo contenuto. Ad esempio, è possibile interrompere un attacco ransomware già prima che il malware raggiunga il computer.

- Personale formato, in grado di riconoscere le e-mail di phishing e non cadere nei trucchi psicologici dei cybercriminali. Un training di sensibilizzazione alla sicurezza aiuta a rafforzare la consapevolezza verso questo tipo di attacchi.

Proteggete la vostra PMI dal phishing con beem. Scoprite ora.

Ecco come riconoscere le e-mail di phishing

Di seguito sono riportati i principali segni distintivi generali della posta fraudolenta e i consigli per gestirla in sicurezza:

- Indirizzo e-mail criptico: un frullato di lettere dell’alfabeto e un dominio (la parte che segue il simbolo @) che non coincidono con il millantato mittente sono un indizio inequivocabile. Ma attenzione: è semplice falsificare gli indirizzi del mittente. Anche le e-mail di phishing, ad esempio, possono provenire da un mittente apparentemente legittimo o addirittura dall’indirizzo reale di un account e-mail saccheggiato.

- Esortazione ad agire subito: se vi viene chiesto di attivare subito la carta di credito o di verificare una conferma di spedizione, si tratta forse solo di un raggiro psicologico di un pirata informatico: perché sotto stress l’uomo evidenzia una chiara tendenza a commettere più errori. Come, ad esempio, cliccare su un link di phishing.

- Non siete affatto dei clienti: se ricevete una richiesta di pagamento da un istituto finanziario del quale non siete neanche lontanamente clienti, si tratta di una e-mail di phishing.

- Testo e link non coincidono: il testo della mail reca un indirizzo attendibile come, ad esempio, «www.swisscom.ch», tuttavia il link corrispondente apre una pagina completamente diversa. È uno dei classici trucchi di cui i pirati informatici si servono. Molti siti di phishing si nascondono dietro un indirizzo legittimo su un server hackerato. Oppure i truffatori usano un servizio di abbreviazione di URL come «t.ly», che reindirizza all’obiettivo reale. Un indirizzo come «https://t.ly/irgendwas» può essere un segno di un tentativo di frode, ma non necessariamente.

Potete visualizzare la destinazione di un link in una mail muovendo il mouse sopra il link stesso, senza cliccarci su!

- Un lucchetto nel browser non è automaticamente sinonimo di affidabilità: in caso di connessioni sicure (https:), i browser mostrano un lucchetto a sinistra dell’indirizzo. Ma, nel frattempo, i criminali informatici si affidano anche a indirizzi sicuri per evitare di attirare l’attenzione. I link non sicuri (http:) nelle e-mail di phishing fanno ormai parte del passato.

- Errori di ortografia e linguaggio estremamente semplice: un cattivo italiano o inglese, o entrambi mescolati, e un linguaggio estremamente semplice sono indizi di una mail di phishing. Ciò non implica che, per contro, una e-mail scritta correttamente sia necessariamente attendibile. Anche i cybercriminali utilizzano l’intelligenza artificiale. Ciò significa che le e-mail di phishing sono sempre più prive di errori.

- Appellativo impersonale: formule come «Hello», «andiheer» (la prima parte del mio indirizzo email) o nessun appellativo sono indizi di un’email di phishing. La ragione è che l’aggressore non conosce il vostro vero nome. Questo però vale solo per gli attacchi non mirati.

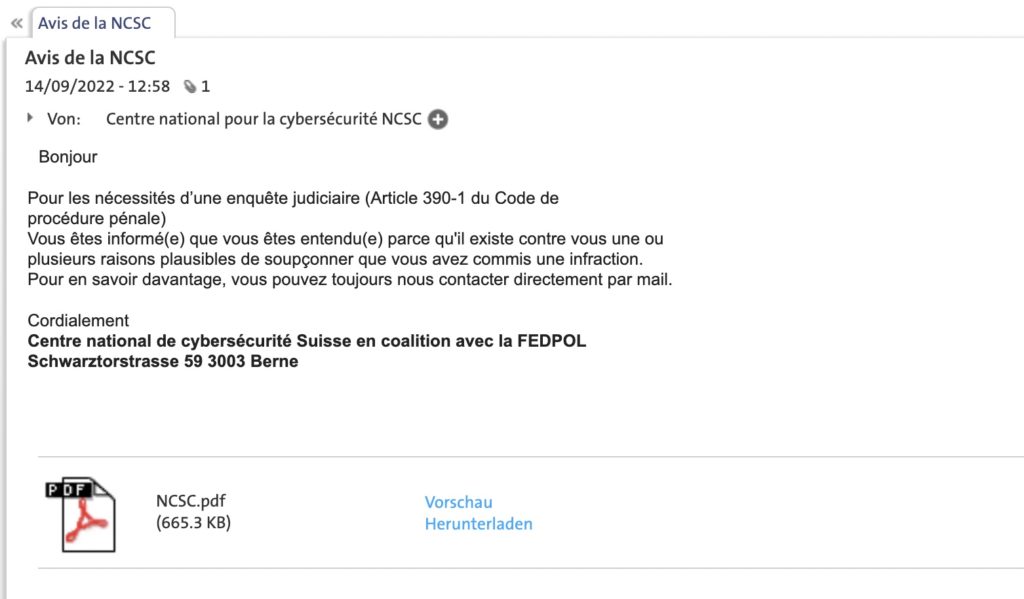

- Allegati sospetti: una fattura o una conferma di spedizione in formato word, oppure una candidatura spontanea in PDF: In questi casi la prudenza non è mai troppa. Specialmente se il nome del file è molto generico («candidatura.pdf»). Microsoft ha impedito l’esecuzione di macro potenzialmente pericolose nei documenti Office scaricati, provvedimento che però non ferma gli hacker, i quali ricorrono ad altri formati di file. Il PDF dell’e-mail di phishing mostrato di seguito contiene un indirizzo e-mail (avete indovinato, è un account dei cybercriminali). Se lo contattate, gli aggressori cercheranno di ottenere i vostri dati personali o il vostro denaro.

In caso di dubbio, contattate il (presunto) mittente. Ma non rispondendo alla mail. Bensì visitando la pagina web dell’azienda, dove potete cercare le informazioni di contatto.

- Comunicazione di dati personali: il mittente vi chiede di rispondere indicando i vostri dati personali? Questa è già quasi una garanzia di posta fraudolenta, come nel classico esempio della fantomatica vincita al lotto. La vostra banca, il provider o altri fornitori di servizi online non vi chiedono mai la password. Anche queste richieste sono sintomatiche. Più difficile è quando venite diretti a una pagina di login.

In caso di dubbio non cliccate sul link, bensì aprite il browser inserendovi l’indirizzo del (presunto) mittente. - Finte finestre di login di servizi online: un trucco ingegnoso consiste nell’imitare la finestra di accesso di account cloud come Microsoft 365 o Google. A questo scopo, i cybercriminali utilizzano piattaforme come «Darcula», che consentono di creare in pochi minuti pagine di accesso false. Tramite un’e-mail di phishing vi viene chiesto di accedere, apparentemente per aprire un documento protetto e riservato. La maschera di accesso inoltra immediatamente i vostri dati del conto ai criminali informatici. Questi metodi vengono utilizzati anche per aggirare l’autenticazione a due fattori.

Aumentare la vigilanza contro il phishing

Collaboratori ben informati sono la chiave per migliorare la sicurezza informatica della vostra PMI. Con il Security Awareness Training promuovete le conoscenze e la consapevolezza in materia di sicurezza.

Cosa fare con le mail di phishing?

Se avete smascherato una mail fraudolenta come tale, o quantomeno presumete che lo sia, potete inoltrarla a queste due sedi. In questo modo contribuite a ridurre il numero di mail di phishing nelle caselle di posta in arrivo:

- il provider dell’account della vostra mail: il relativo indirizzo reca spesso «abuse@» o «spam@» e il dominio dell’operatore, ad esempio spamreport@bluewin.ch.

- Indirizzo di registrazione del Centro nazionale per la cibersicurezza (CNCC) della Confederazione.

Se il computer aziendale o lo smartphone aziendale sono colpiti, segnalate immediatamente l’incidente alla persona interessata.

Se possibile, inoltrate la mail originale come allegato. In questo modo si conservano tutte le informazioni sul mittente originario. Successivamente eliminate la mail per evitare qualsiasi rischio di abboccare alla truffa.

Protezione completa per la vostra impresa

Semplicemente tutti e tutto, ovunque e sempre al sicuro con beem: navigazione sicura su beemNet, accesso sicuro ai dati aziendali, difesa da cyberattacchi complessi e protezione completa dalle fuoriuscite di dati.

Versione modificata di un precedente articolo.