Dopo un attacco ransomware, i criminali informatici minacciano di pubblicare i dati nella darknet. Ma cos’è questa darknet e come funziona?

«Dopo l’attacco informatico: i dati dell’azienda XY sono stati pubblicati nella darknet.» Titoli di questo tipo ricorrono spesso, anche in relazione alle PMI svizzere. Nella maggior parte dei casi si tratta di un attacco ransomware in cui i dati presenti sui computer aziendali non vengono solo criptati, ma anche rubati. In aggiunta, si minacciano le aziende di pubblicare le loro informazioni nella darknet. In questo modo, i criminali informatici aumentano la pressione sulle loro vittime affinché paghino il riscatto. Infatti, la pubblicazione di dati riservati può portare a conseguenze giuridiche spiacevoli per una PMI, per non parlare del danno alla reputazione.

E le PMI svizzere sono vittime dei cybercriminali: sulle pagine destinate ai dati rubati degli operatori di ransomware si trovano aziende svizzere di servizi e attività artigiane, ma anche aziende del settore sanitario.

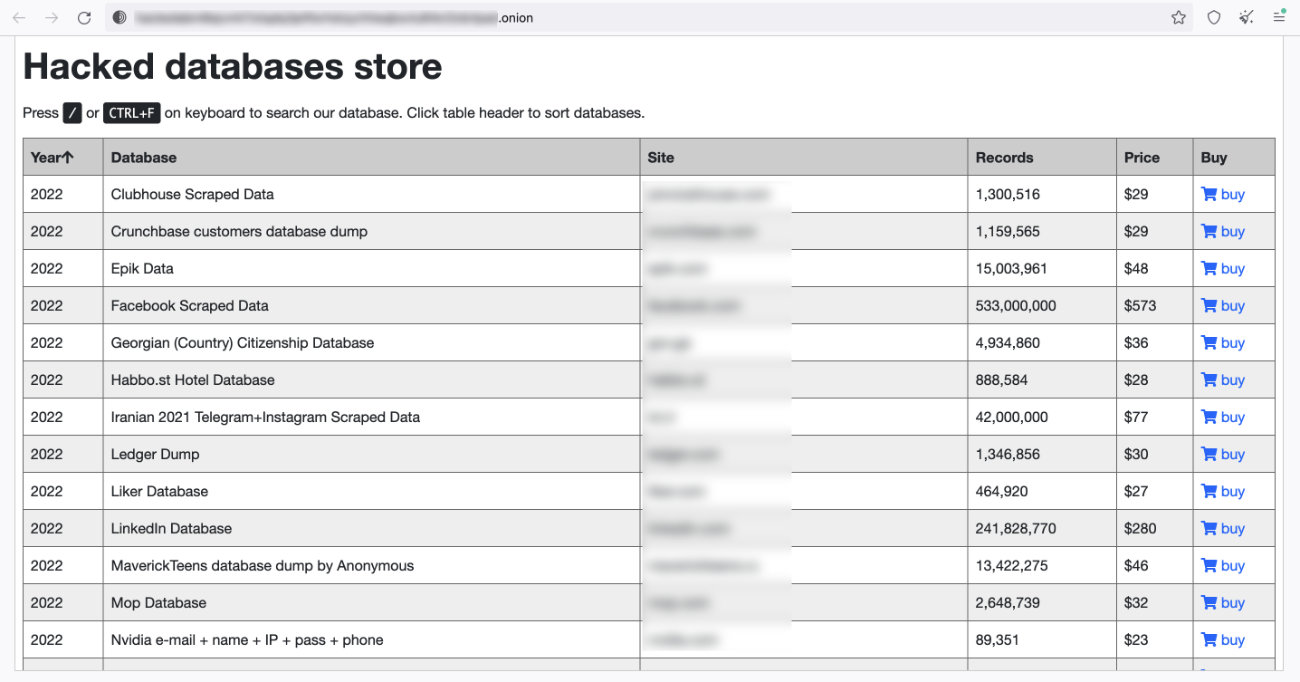

Ma nella darknet non si trovano solo i dati rubati a una PMI durante un attacco informatico: qui, infatti, vengono messe in vendita anche le informazioni relative a intrusioni nei servizi online. Ad esempio, 250 milioni di record di dati da LinkedIn per 250 dollari statunitensi. Queste banche dati possono ricevere informazioni personali e dati di login di persone provenienti dalla Svizzera. I criminali informatici cercheranno di accedere con questi dati di login ad altri servizi online, ad esempio l’account di posta elettronica aziendale sul web. Questo è uno dei motivi per cui è necessario utilizzare una password separata (e un’autenticazione a due fattori) per ogni account.

Ma cos’è alla fine questa darknet, a quanto pare il luogo preferito dei criminali informatici? E cosa devono sapere le PMI al riguardo?

Cos’è la darknet?

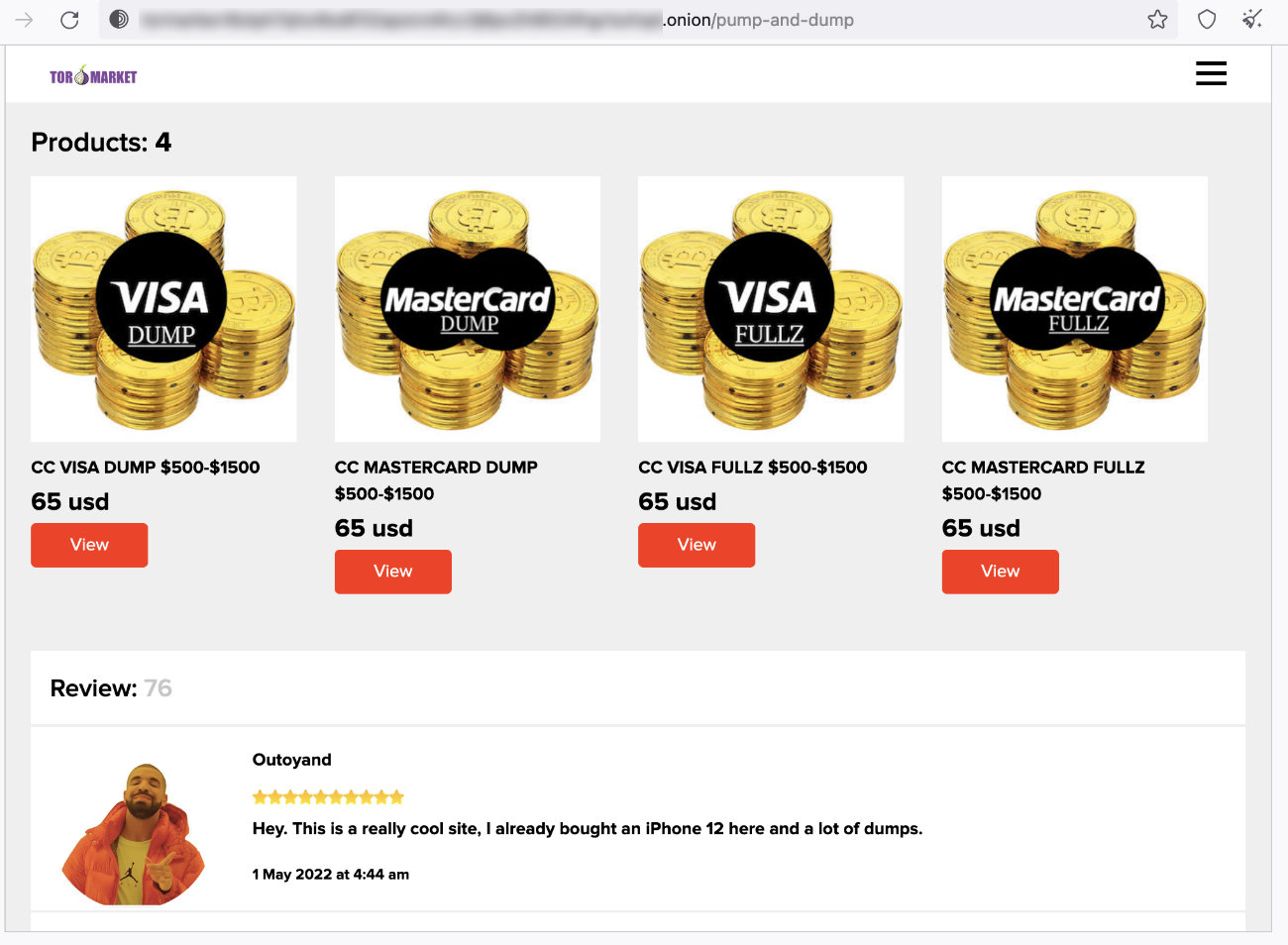

L’anonimato su internet può essere ricercato per diversi motivi, sia legittimi che criminali. La darknet è sinonimo di «indirizzi Tor», attraverso i quali i criminali informatici svolgono le loro attività online. Ciò avviene, da un lato, nei forum di chat e, dall’altro, nei marketplace online di beni e servizi illegali. Questi siti web offrono ad esempio carte di credito rubate (ad esempio 3000 dollari di credito per 150 dollari), droghe, armi o, appunto, dati di intrusioni informatiche.

Ma «anonimato» non significa automaticamente «fuori legge.» Le autorità preposte all’applicazione della legge riescono sempre a sradicare questi mercati illegali. Solo all’inizio di aprile l’Ufficio federale della criminalità (BKA) tedesco aveva chiuso l’«Hydra Market» con circa 17 milioni di conti clienti. È stato usato per il traffico di droga, per il riciclaggio di denaro e per la vendita di dati rubati. A metà febbraio 2022, le autorità di polizia zurighesi avevano sequestrato due piattaforme con contenuti pedocriminali.

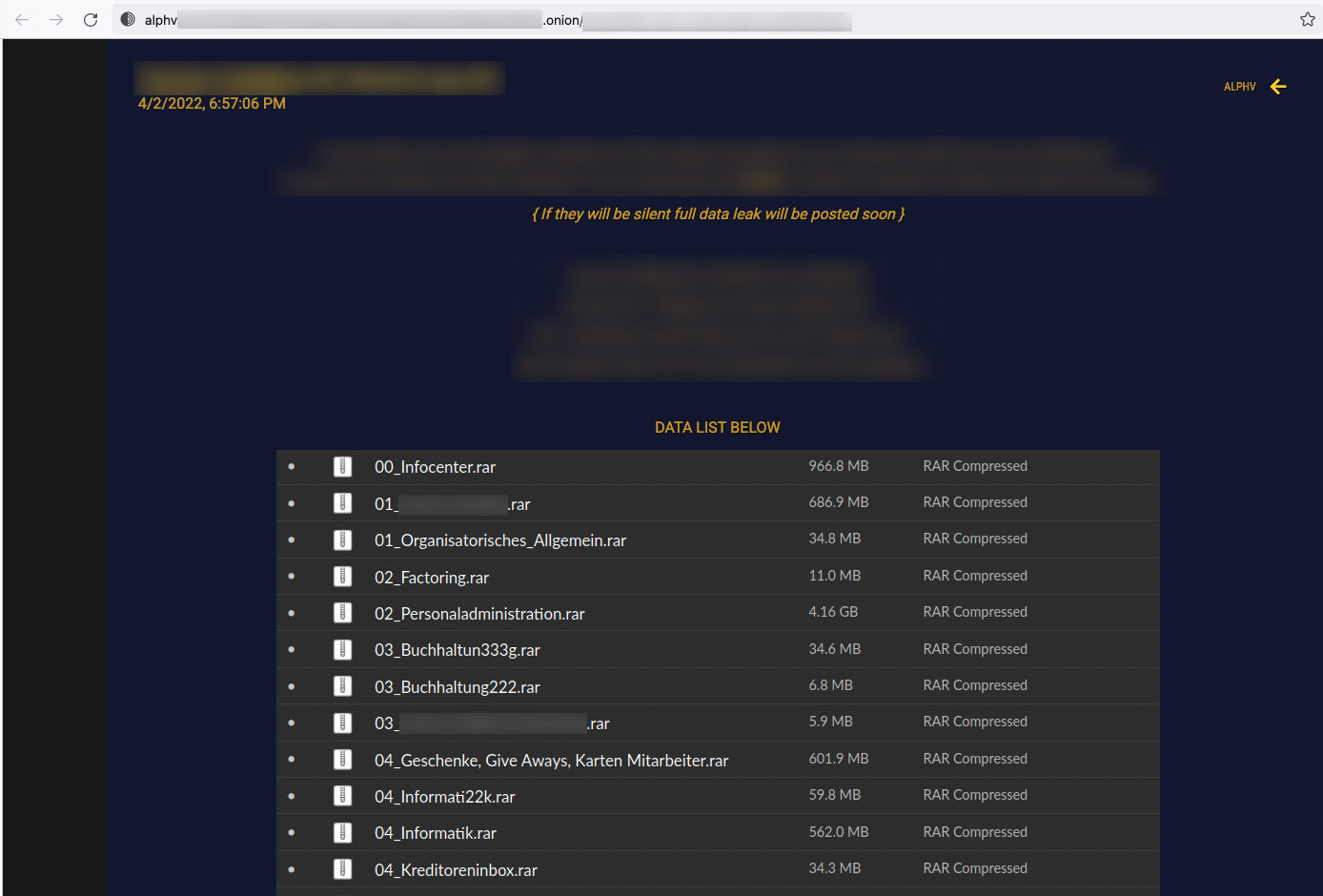

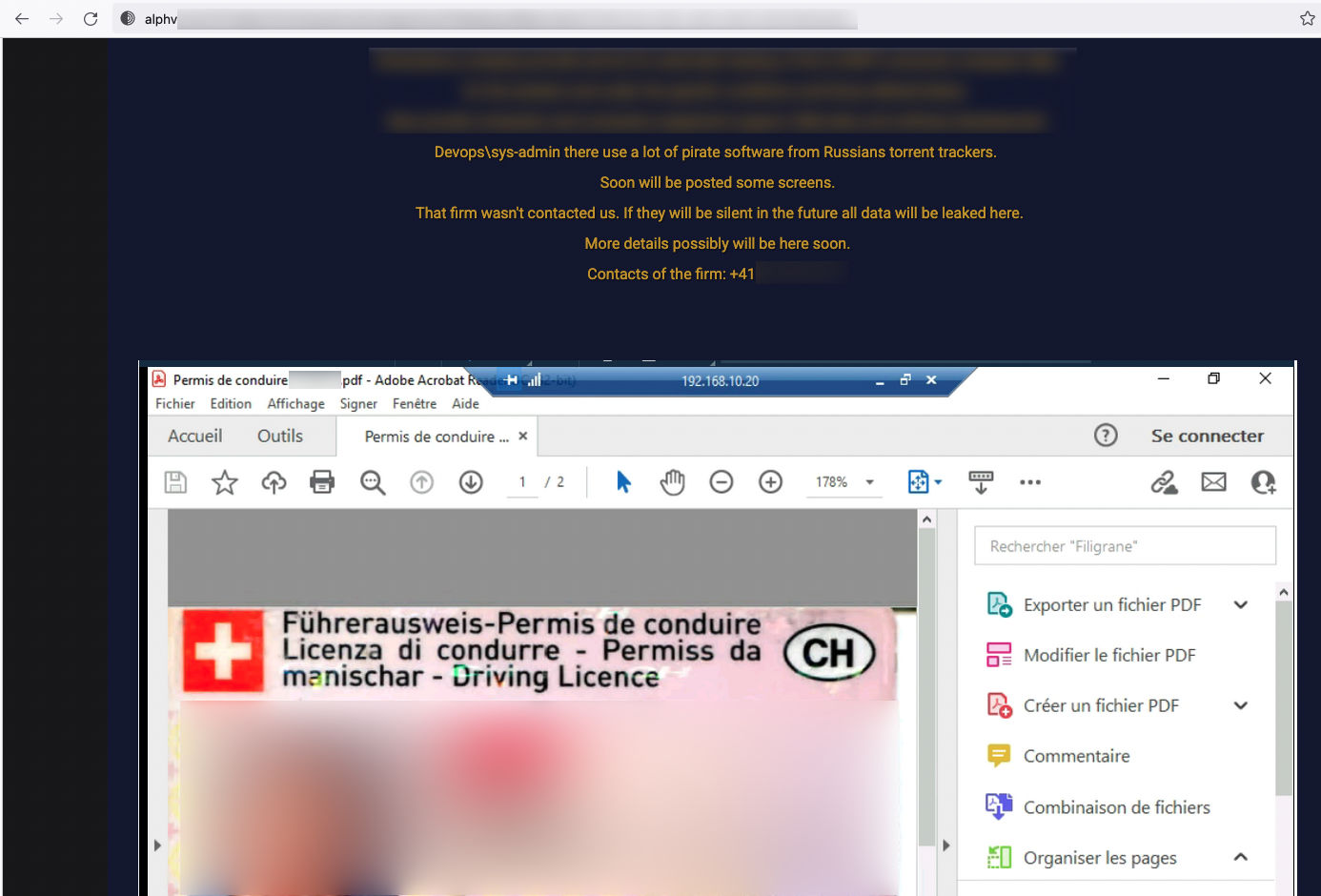

Anche i gestori di ransomware fanno la loro comparsa nella darknet. Da un lato informano sui cosiddetti «siti destinati ai dati rubati» delle loro trasgressioni di successo e offrono spesso dati aziendali saccheggiati per il download gratuito o l’acquisto. Ciò significa anche che altri criminali informatici possono utilizzare questi dati per i propri scopi, ad esempio per inviare e-mail di phishing personalizzate, attacchi informatici e tentativi di truffa. Per il furto d’identità, una foto rubata, ad esempio di una licenza di condurre svizzera, può rappresentare un utile servizio illegale.

Dopo un attacco ransomware, spesso i criminali informatici offrono alle loro vittime la possibilità di mettersi in contatto tramite il sito web darknet. Nella «Ransom Note», una sorta di guida per il pagamento di un riscatto dopo un attacco ransomware, è presente un link che porta a una pagina corrispondente nella darknet dove la vittima si aspetta spesso un login personalizzato su una pagina in cui l’hacker offre, ad esempio, assistenza per il versamento del riscatto sotto forma di Bitcoin.

La rete Tor, la base della darknet

I motori di ricerca tradizionali come Google coprono solo una piccola parte di Internet, chiamata anche «clear web.» Si tratta di indirizzi liberamente accessibili e consultabili con qualsiasi browser web.

Ma la maggior parte di Internet non è accessibile ai motori di ricerca, perché per accedere è necessario un login, come ad esempio su LinkedIn o Facebook. Oppure perché solo un software speciale consente l’accesso. È il caso della rete Tor, di cui fa parte la darknet.

Nella rete Tor, il traffico di rete viene gestito tramite diversi cosiddetti nodi. Questi server fungono da punti di collegamento tra mittente e destinazione e nascondono l’effettiva provenienza del traffico. Inoltre, come per lo più sul clear web, il traffico è criptato, in modo che i contenuti non possano essere letti facilmente. La crittografia e le deviazioni mirano a rendere più difficile l’identificazione e il monitoraggio degli utenti, consentendo così una comunicazione anonima.

Nella rete Tor, come nel clear web, si trovano siti web, provider di e-mail, piattaforme di chat e molto altro ancora. E anche la darknet ne fa parte. Per accedere alla rete Tor e quindi alla darknet è necessario un software speciale. Un esempio è il browser Tor, un browser web basato su Firefox. Dopodiché la navigazione funziona fondamentalmente come nel clear web.

Trovare i propri dati rubati nella darknet

Se siete stati colpiti da un attacco ransomware, voi (o il vostro partner IT) potete verificare tramite la pagina destinata ai dati rubati dell’hacker se i vostri dati aziendali sono stati pubblicati o se vi è una minaccia, e di quali dati si tratta. Questo può fornire un’indicazione sull’effettiva entità del danno. Diverso è il caso in cui i criminali informatici sono entrati in possesso dei dati dei clienti o se hanno «solo» pochi dati degni di protezione. Tuttavia, non vi è alcuna garanzia che le informazioni sulla pagina destinata ai dati rubati sono anche corrette. Forse gli hacker stanno semplicemente bluffando, forse hanno già da tempo messo in vendita i dati su un altro marketplace.

Al contrario, è possibile che una delle vostre aziende partner sia stata vittima di un attacco informatico. In tal caso, è possibile che siano stati sottratti documenti dalla relazione commerciale congiunta. In questo caso è sicuramente più utile chiarire la situazione direttamente con l’azienda interessata piuttosto che cercare indizi adeguati nella darknet.

Per verificare se un attacco a un servizio online da voi utilizzato riguarda anche il vostro account, ci sono modi più semplici che un’escursione nella darknet. Potete verificare su https://haveibeenpwned.com se il vostro indirizzo e-mail risulta in un furto di dati. E anche alcuni gestori di password offrono un meccanismo di verifica simile. Inoltre, esistono servizi come Swisscom Cyberidentity Security (per privati) che verificano in automatico se gli indirizzi e-mail e i dati personali sono stati rubati durante un attacco informatico.

In conclusione: prevenire è meglio

Se la vostra azienda compare sul sito destinato ai dati rubati di un gestore di ransomware, il danno è già stato causato. Resta solo da vedere quanto è ingente. La cosa migliore è proteggere l’IT e sensibilizzare adeguatamente i collaboratori in modo da aumentare le possibilità di fallimento da parte di un attacco ransomware. In questo articolo abbiamo descritto importanti misure di protezione.

Protezione completa per la vostra impresa

Semplicemente tutti e tutto, ovunque e sempre al sicuro con beem: navigazione sicura su beemNet, accesso sicuro ai dati aziendali, difesa da cyberattacchi complessi e protezione completa dalle fuoriuscite di dati.

Foto di copertina: Montaggio Swisscom