Mit diesen Massnahmen verbessern KMU den Schutz ihrer IT und sensibilisieren die Mitarbeitenden für Cyberangriffe. 11 Handlungsempfehlungen für technische und organisatorische Vorkehrungen, die sich auf jeden Fall lohnen.

Umfassender Schutz für Ihre IT

Mit beem ergänzen Sie Ihre IT-Sicherheit um moderne, wirksame Zero-Trust-Ansätze und schützen alle Ihre Geräte.

Ein wirksamer Schutz für die IT in Unternehmen ist zentral für einen reibungslosen Betrieb. Die nötigen Massnahmen umfassen einerseits technische Vorkehrungen. Andererseits ist es genauso wichtig, die Mitarbeitenden zu sensibilisieren und zu einem sicheren Umgang anzuleiten. Denn viele Cyberangriffe sind nur erfolgreich, weil zuerst ein Mensch einen gefährlichen Link in einem Phishing-Mail angeklickt hat.

Diese Empfehlungen von Sicherheitsfachleuten stellen eine Art «Best-of» dar: Es sind Massnahmen für einen sinnvollen Grundschutz, deren Nutzen den Aufwand rechtfertigt. Und sie helfen Ihnen und den Mitarbeitenden, IT-Sicherheitsmassnahmen gezielt anzugehen. Es handelt sich um präventive Massnahmen, mit denen Sie Cyberkriminellen die Arbeit erschweren.

Die ersten sechs Massnahmen beschäftigen sich mit technischen Vorkehrungen, die für einen besseren Schutz lokaler Geräte wie Server und Arbeitsplatzrechner sorgen. Die Umsetzung können Sie gut zusammen mit Ihrem IT-Partner angehen. Im zweiten Teil geht es um die ebenso wichtige Sensibilisierung der Mitarbeitenden.

1. Inventar der Hard- und Software erstellen

Es ist eine Sisyphus-Aufgabe, aber trotzdem nötig. Als IT-Verantwortlicher erstellen Sie ein Inventar der eingesetzten Hard- und Software.

Dazu gehören folgende Komponenten:

- Arbeitsplatzgeräte mitsamt Anwendungen

- Lokale Server mitsamt Applikationen

- Cloud-Dienste wie Microsoft 365, Salesforce, KI-Dienste usw.

- Geschäfts-Smartphones und -Tablets

- Netzwerkgeräte wie Router, Firewall und Drucker

- Übers Internet zugängliche Dienste wie Website, VPN-Zugang, Remote Access usw.

Ein solches Inventar dient als Entscheidungsgrundlage, wenn eine neue Sicherheitslücke bekannt wird. Aufgrund der eingesetzten Software-Versionen können Sie schnell entscheiden, ob Ihr Unternehmen betroffen ist und reagieren muss, beispielsweise mit einem sofortigen Update. Bedingung ist, dass das Inventar aktuell ist.

Lesen Sie in unserem Praxispapier, wie Sie ein solches Inventar erstellen.

2. Installation von Software auf dem Arbeitsplatzrechner unterbinden

Mitarbeitende haben unterschiedliche Aufgaben und benötigen dazu unterschiedliche Software. Die Installation spezieller Software sollte nur unter der Kontrolle des IT-Verantwortlichen geschehen. So lässt sich verhindern, dass Mitarbeitende Programme aus dubiosen Quellen installieren und unter Umständen Malware einschleppen. Siehe dazu auch den Tipp 10, «Keine lokalen Admin-Rechte für Mitarbeitende».

Allerdings missbrauchen einige Angreifer auch legitime Tools wie PowerShell, indem sie beispielsweise ahnungslose Opfer dazu bringen, ein Skript von einer Webseite zu kopieren und in PowerShell auszuführen. Es ist deshalb sinnvoll, die Ausführung von Makros und Skripten zu begrenzen.

3. Fremde und private Geräte im Firmen-WLAN absichern

Private Notebooks und Smartphones sowie Geräte von Gästen stellen insofern ein Sicherheitsrisiko dar, als deren Zustand unbekannt ist. Sind alle aktuellen Updates installiert, oder ist der Rechner vielleicht bereits virenverseucht?

Wenn private Geräte überhaupt im Büro eingesetzt werden, sollten sie in einem separaten Netzwerk untergebracht sein ohne Zugriff auf kritische Unternehmensanwendungen und Daten, beispielsweise in einem WLAN für Gäste.

Bei Arbeitsplatzrechnern sollte der Umgang mit USB-Sticks geregelt sein: Entweder ist der Anschluss ganz blockiert, oder der Stick wird zumindest beim Anschliessen automatisch auf Viren überprüft.

Da viele Angriffe das Firmennetz umgehen und direkt auf Cloud-Plattformen erfolgen, muss auch der Zugriff auf diese geschützt werden. Ein Geräte-Management und Zero Trust Network Access (ZTNA) sorgen dafür, dass jeder Zugriff auf Cloud-Anwendungen und -Daten geprüft wird und nur berechtigte Geräte und Personen «eingelassen» werden.

4. Server und Arbeitsplatz-PC sicher konfigurieren («härten»)

Die meisten Betriebssysteme, sowohl für den Arbeitsplatz als auch für Server, sind in der Grundkonfiguration zu wenig auf Sicherheit getrimmt. Nach der Grundinstallation sollten die Systeme deshalb besser abgesichert werden, in der Fachsprache «härten» genannt. Dabei werden beispielsweise nicht benötigte Dienste abgeschaltet, Anforderungen an die Passwortlänge definiert und die Zugriffsrechte beschränkt. Das Vorgehen können Sie gut mit Ihrem IT-Dienstleister besprechen.

Das CIS (Center for Internet Security) bietet mit den CIS Benchmarks eine Reihe englischsprachiger Anleitungen dafür, die dem gängigen Vorgehen («best practices») zur Absicherung von Betriebssystemen und Cloud-Umgebungen wie Microsoft 365 entsprechen. Auch die Betriebssystemhersteller selbst bieten hierzu Unterstützung, wie etwa Microsoft in den englischsprachigen Security-Baselines.

Wichtig ist hier wiederum, nicht nur lokale Systeme und Netzwerkgeräte zu berücksichtigen, sondern auch die verwendeten Cloud-Umgebungen.

5. Regelmässige Updates vornehmen

Die meisten Cyberattacken erfolgen über bekannte – und oft behobene – Sicherheitslücken. Es ist deshalb zentral, regelmässig Updates für Betriebssysteme und Anwendungen einzuspielen – am besten kurz nach deren Veröffentlichung. So verkürzen Sie das Zeitfenster, während dem Angreifer eine Lücke ausnützen können.

Der Preis für diese elementare Schutzmassnahme ist ein erhöhter Betreuungsaufwand für Sie oder Ihren IT-Dienstleister. Sie können Updates allerdings nach Risiko priorisieren. Als Basis dient dabei das Inventar:

- Priorität 1: Aus dem Internet erreichbare Geräte und Dienste wie Firewall und VPN. Sie stellen das grösste Risiko dar und sollten möglichst sofort aktualisiert werden.

- Priorität 2: Security-Updates für Arbeitsplatz-Geräte, Desktop-Anwendungen, lokale Server. Sie sollten am «Patch Tuesday» von Microsoft (zweiter Dienstag im Monat) oder zeitnah automatisch installiert werden.

- Priorität 3: Funktionale Updates wie neue Windows- und Office-Versionen. Sie sollten zuerst auf Kompatibilität mit bestehender Hard- und Software geprüft werden und können zu einem passenden Zeitpunkt installiert werden.

Den Umgang mit Updates regeln Sie am besten mit regelmässigen Zeitfenstern und im Servicevertrag mit dem IT-Partner.

6. Das Firmennetz regelmässig auf Schwachstellen überprüfen

Wie sicher sind das Firmennetz, die verbundenen Geräte und die Applikationen? Welche Dienste, wie beispielsweise VPN, sind von aussen sichtbar? Erfüllen administrative Konten die gewünschten Sicherheitsanforderungen? Um den aktuellen Stand zu bestimmen, hilft ein Security-Assessment oder ein Penetration Test, durchgeführt von Spezialisten. Das Assessment untersucht die getroffenen Massnahmen, während beim Penetration Test ein «Hacker» im Auftrag versucht, ins Firmennetz einzudringen.

Im Rahmen dieser Überprüfungen ist es sinnvoll, die getroffenen Massnahmen mit den CIS Controls zu vergleichen. So lässt sich ermitteln, wie gut Ihr KMU im Vergleich mit den Standardempfehlungen geschützt ist.

Mit diesen Massnahmen lassen sich Lücken in der IT-Sicherheit aufdecken, die Sie anschliessend beheben können. Die meisten der Tools dazu sind frei verfügbar, verlangen allerdings entsprechendes Fachwissen. Es empfiehlt sich deshalb, die IT von Ihrem IT-Partner oder einem spezialisierten Anbieter auf Sicherheitslücken testen lassen.

Wie die Mitarbeitenden für IT-Sicherheit sensibilisieren?

Die IT-Sicherheit im Unternehmen steht und fällt mit dem Umgang der Mitarbeitenden. Mit den technischen Massnahmen werden Sie zwar viele Cyberangriffe abblocken. Aber Sie werden nicht verhindern, dass ein Phishing-Mail durch die Maschen geht oder ein Mitarbeitender auf ein gefälschtes Mail «vom Chef» mit einer dringenden Zahlung reagiert und eine Überweisung auslöst. Dagegen hilft nur, wenn Sie die Mitarbeitenden schulen und ihnen die Wichtigkeit der Massnahmen erklären können. Die folgenden fünf Tipps unterstützen Sie und Ihre Mitarbeitenden im Alltag darin, die Sicherheit hochzuhalten.

7. Im Minimum sichere Passwörter verwenden

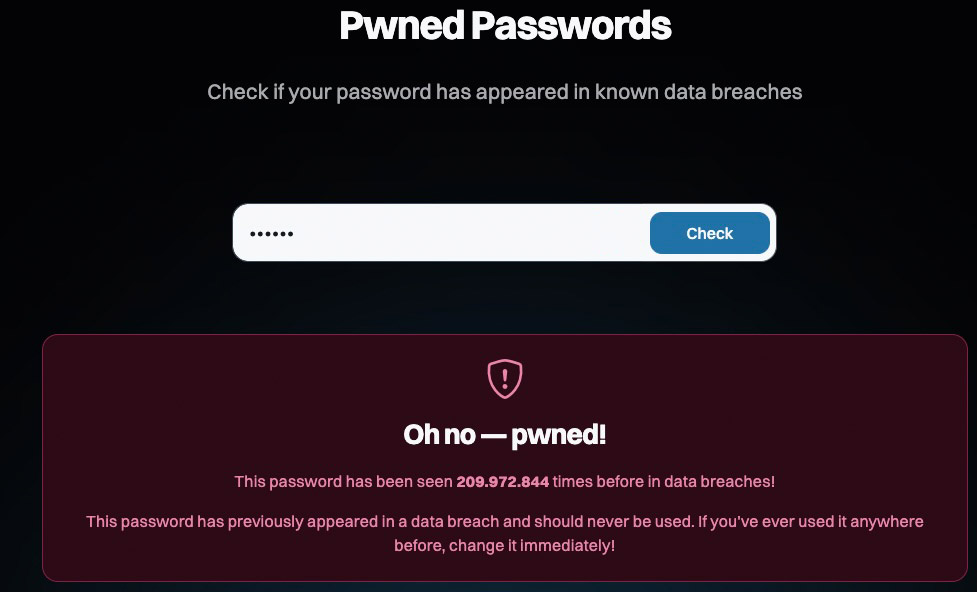

Über 209 Millionen Mal taucht dieses Passwort laut «Have I been pwned» in gestohlenen Kontodaten auf. Es handelt sich übrigens um das beliebte Passwort «123456».

Passwörter sind das Sicherheitsproblem Nummer eins. Aus Bequemlichkeitsgründen arbeiten viele Menschen mit einem leicht merkbaren Standard-Passwort für alle Konten. Das ist genauso verständlich wie gefährlich, weil es Angreifern den Zugriff auf verschiedene Konten erleichtert. Erstellen Sie deshalb Regeln für Passwörter.

Regeln für Passwörter

- Benutzerpasswörter sollten mindestens 12 Zeichen lang sein, Administratorenpasswörter für die Systemverwaltung 16 Zeichen.

- Passwörter sollten mindestens Gross- und Kleinbuchstaben und Zahlen enthalten.

- Jedes Konto – Anmeldung am Computer, am Cloud-Speicher, am ERP, CRM etc. – benötigt ein eigenes Passwort.

- Allenfalls können Sie unter Windows 11 Gesichtserkennung und Fingerabdruckscanner von Windows Hello einsetzen, damit sich die Mitarbeitenden am Rechner anmelden können.

Um den Umgang mit komplexen und vielen Passwörtern zu erleichtern, nutzen Sie einen Passwort-Manager im Unternehmen. Dort können die Mitarbeitenden alle Passwörter speichern, nicht nur für webbasierte Konten. Und können sich sichere, zufällige Passwörter generieren lassen. Dadurch müssen sich die Mitarbeitenden nur noch zwei Passwörter merken: dasjenige für die Anmeldung am Computer und natürlich dasjenige für den Passwort-Manager.

Und da das beste Passwort nichts nützt, wenn es Cyberkriminellen in die Hände fällt, sollten Sie überall wo möglich die Zweifaktor-Authentifizierung (2FA) einführen, beispielsweise für den Zugriff auf Microsoft 365. Einen noch besseren Schutz erreichen Sie mit Passkeys, einem passwortlosen Verfahren, das auch mit Phishing nicht umgangen werden kann.

Phishing-resistente Authentifizierung

Passwörter und 2FA-Codes können von Cyberkriminellen abgefangen werden. Microsoft empfiehlt im Rahmen ihrer eigenen Sicherheitsbemühungen (Secure Future Initiative), Phishing-resistente Authentifizierungsmethoden zu verwenden. Dazu gehören Hardware-gestützte Methoden via FIDO-Keys (ein USB-Stick für Zweifaktor-Authentifizierung) oder die passwortlose Authentifizierung mittels Passkeys. Das gilt insbesondere für Konten mit erhöhten Zugriffsrechten (Administratorenzugänge) und für Mitarbeitende, die mit sensiblen Daten arbeiten (etwa Finanzen, HR).

beem: Schützen Sie Ihre Anwendungen

Die umfassende Security-Lösung beem schützt den Zugriff auf lokale Anwendungen und Cloud-Dienste mit einem Zero-Trust-Ansatz und Passkeys. Und erhöht damit die IT-Sicherheit im Arbeitsalltag.

8. Sensibilisieren und schulen Sie die Mitarbeitenden in IT-Sicherheit

Gerade die Passwortregeln werden auf Widerstand stossen oder scheitern, wenn Sie sie «von oben herab» vorschreiben – ein klassisches Dilemma von «Convenience vs. Security». Sensibilisieren Sie die Mitarbeitenden darauf, dass diese Massnahme für die Betriebssicherheit nötig ist, und zeigen Sie den Nutzen auf. Hierbei kann Ihnen ein Awareness-Training helfen. Unterstützen Sie insbesondere diejenigen Mitarbeitenden, die sich damit schwertun. Und bieten Sie ihnen an, sich im Zweifelsfall bei Ihnen melden zu können – ohne negative Konsequenzen. Diese Sensibilisierung ist zeitintensiv, aber nötig.

9. Mitarbeitende für die Gefahren von Phishing-Mails und Deepfakes sensibilisieren

Phishing-Mails, die Zugangsdaten ergaunern oder Malware installieren wollen, gehören leider zum Alltag und sind Einfallstor Nummer eins für Cyberkriminelle. Mit der Verbreitung von künstlicher Intelligenz werden zudem Deepfakes immer realistischer – gefälschte oder künstlich erzeugte Audio- und Videoaufnahmen bekannter Geschäftspartner. Deepfakes kommen bei BEC (Business E-Mail Compromise) wie beispielsweise CEO Fraud («Chef-Betrug») zum Einsatz. Hier geht es darum, Zahlungen auf das Konto der Cyberkriminellen auszulösen, angeblich im Auftrag der Geschäftsführung.

Sensibilisieren Sie die Mitarbeitenden darauf, kritisch zu sein – lieber einmal zu viel als zu wenig nachfragen. Schulen Sie die Mitarbeitenden darin, Phishing-Mails zu erkennen, indem Sie die typischen Merkmale aufzeigen.

10. Keine lokalen Admin-Rechte für Mitarbeitende

In der täglichen Arbeit sollten alle Mitarbeitenden mit einem Standard-Benutzerkonto arbeiten und nicht mit Administrator-Rechten. Damit sorgen Sie für eine zusätzliche Schutzstufe, falls ein Rechner einen Virus einfängt: Damit sich eine Malware im System einnisten kann, muss sie zuerst Administratoren-Rechte erlangen.

11. Minimale Zugriffsrechte auf Dateiablagen im lokalen Netz und in der Cloud

Regeln Sie die Zugriffsrechte auf Dateien in gemeinsamen Ablagen so, dass Mitarbeitende nur auf Daten zugreifen können, die im Arbeitsalltag benötigt werden. Arbeiten Sie mit Gruppen und legen Sie Verzeichnisse für Produktion, Verkauf, Administration, Buchhaltung usw. an. Beschränken Sie den Zugriff der Gruppen auf die jeweiligen Ordner.

Um den Schaden zu maximieren, zielt Ransomware häufig zuerst auf Backups. Sicherungs- und Archivdaten legen Sie deshalb an einem separaten Ort ab, getrennt vom Netzwerk. Das kann beispielsweise in einem Cloud-Backup sein oder, als lokaler Datenträger, im abgeschlossenen Schrank. Testen Sie auch die Wiederherstellung, damit Sie im Notfall gerüstet sind.

beem: umfassender Schutz für Ihre IT

Mit beem ergänzen Sie Ihre IT-Sicherheit um moderne, wirksame Zero-Trust-Ansätze wie:

∙ Sicherer Zugriff auf Cloud-Umgebungen und lokale Infrastruktur (Ersatz für VPN)

∙ Schutz und Überprüfung aller Geräte, nicht nur im Firmennetz, sondern überall

∙ Erkennen und Blockieren von Malware

Überarbeiteter und ergänzter Artikel vom April 2024.