Die guten Hacker

Stephan Rickauer spürt mit seinem Team Sicherheitslücken in Netzen, Dienstleistungen und Applikationen bei Swisscom auf. Die Security-Mitarbeiter machen dies auf unkonventionelle Weise: Sie gehen vor wie Cyberkriminelle.

August 2016, Text: Felix Raymann, Fotos: Markus Lamprecht 7 Min.

«Die üblichen Sicherheitschecks in Unternehmen sorgen zwar für einen guten Schutz vor Angriffen, doch alle Schwachstellen lassen sich nicht präventiv beheben», sagt Stephan Rickauer, IT Security Analyst bei Swisscom. Deshalb wurde das Spezial-Team Red innerhalb der Abteilung CSIRT (Computer Security Incident Response Team) ins Leben gerufen.»

Zu Stephan Rickauers Arbeit gehört es, die Sicherheitsvorkehrungen seiner

Kollegen zu knacken.

Wettlauf mit den Cyberkriminellen

Das Ziel ist es, potenziellen Cyberangriffen zuvorzukommen und bestehende Lücken zu finden, bevor dies ein anderer tut. «Mit dem Red Team hat Swisscom eine Spezialtruppe, wie es dies kein anderes Schweizer Unternehmen hat», sagt Rickauer. «Die Idee ist simpel: Man sagt, die Kriminellen seien immer einen Schritt voraus – also versetzen wir uns einfach in ihre Lage und lernen zu denken wie sie.»

Angriffe, wie sie diesen Frühling prominent in der Schweiz ausgeführt wurden, wehren die IT-Security-Mitarbeiter von Swisscom mit ihren Anti-DDoS-Diensten auch für Kunden ab. (Bild: Screenshot 20minuten.ch)

Die Swisscom-Hacker arbeiten zwar wie Cyberkriminelle, doch untersuchen sie nur Swisscom-Infrastruktur und dokumentieren alle ihre Arbeitsschritte. Ein strenger «Code of Ethics» verpflichtet die Team-Mitglieder, nicht absichtlich destruktive Aktionen durchzuführen oder Kundendaten anzuzapfen.

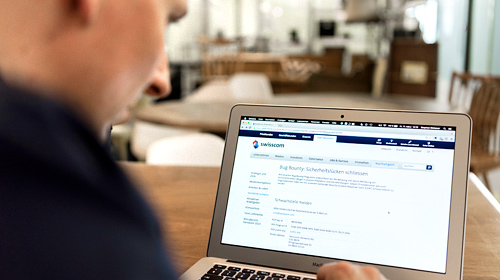

Bug Bounty: Belohnungsprogramm für Hacker

Neben den eigenen «Hackern» lässt Swisscom auch externe Personen nach Schwachstellen im System suchen: Mit dem Programm Bug Bounty werden Belohnungen für entdeckte Sicherheitslücken in Swisscom-Produkten öffentlich ausgeschrieben. «Die Belohnungen belaufen sich von 150 Franken für kleine Schwachstellen und bis zu 10'000 Franken für grosse Lecks», sagt Lorenz Inglin, Head of Swisscom CSIRT.

Auch auf diese ungewöhnliche Strategie setzt Swisscom als eines der ersten Schweizer Unternehmen. Ähnliche Programme betreiben Unternehmen wie Google, Microsoft oder Facebook. Mozilla rief sein erstes Bug-Bounty-Program bereits 2004 ins Leben. Inzwischen haben sich Anbieter wie HackerOne auf die Vermittlung solcher «ethisch korrekter Hacker» spezialisiert und sich als eigentliche «Jobvermittlung für gute Hacker» entwickelt.

Swisscom betreibt ein eigenes Bug-Bounty-Programm.

Infizierte Laptops, Grossangriffe auf Unternehmen

Die Ergebnisse der durchgeführten Angriffe werden der Abteilung CSIRT übergeben. Diese leitet die entsprechenden Massnahmen zur Behebung der Schwachstellen ein. «Das CSIRT ist eine Art digitale Feuerwehr und kommt beispielsweise zum Einsatz, wenn ein Hackerangriff die Webseite eines Enterprise-Kunden verunstaltet, wenn Firmen-Rechnern von Malware befallen werden oder wenn Swisscom-Notebooks in Müllcontainern ‹verloren gehen›», sagt Rickauer.

Ganz allgemein ist es die Aufgabe vom CSIRT, die Swisscom-Infrastruktur zu schützen. Dabei kann es sich um die Abwehr von Phishing-Attacken gehen, aber auch um Schutzvorkehrungen, wenn ein Router eines Privatkunden manipuliert oder wenn ein Unternehmen von Cyberkriminellen erpresst wird. Gerade Anfang März wurden einige Banken, die Swisscom-Kunden sind, zur Zahlung von rund 10'000 Franken aufgefordert, ansonsten würde man ihre Websites lahmlegen.

«Krieg und Frieden»

Die Arbeit der Sicherheitsteams ist sehr abhängig von aktuellen Vorfällen, der sogenannten Incidents. Gemäss Rickauer muss schon mal auch nachts eine konfiszierte Festplatte untersucht oder ein Angriff abgewehrt werden. «Wir haben Kriegs- und Friedenszeiten, wie wir es nennen: In Kriegszeiten lassen wir alles stehen und liegen und kümmern uns um den Notfall. In Friedenszeiten arbeiten alle an ihren Projekten.»

5 Gefahren im Netz, die harmlos scheinen

Stephan Rickauer nennt fünf typische Aussagen, die viele private User fälschlicherweise für wahr halten: