Cloud

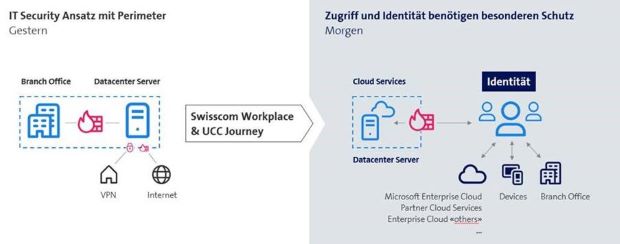

Cloud Security: Vom Perimeterschutz zur identitätsbasierten Sicherheit

Nicht nur die Art und Weise wie gearbeitet wird ändert sich rapide, sondern auch der Umgang mit Daten und deren Speicherort. Neue Technologien nehmen immer mehr Einfluss auf das Arbeits- und Privatleben. Intelligente Geräte (Smartphone, Tablet, Smartwatches) sind heute etablierte Arbeitsmittel und werden rege eingesetzt. Die junge Generation lässt sich nicht mehr ohne flexible Arbeitsmodellangebote für eine Firma gewinnen. Das Bedürfnis mit verschiedenen Geräten jederzeit auf Anwendungen, Informationen und Daten zuzugreifen und diese teilen zu können, wächst drastisch. Zusätzlich wagen immer mehr Firmen erste Schritte in die Cloud (z.B. Auslagerung des Email Servers nach Office 365) ohne ihre Sicherheitskonzepte anzupassen. Traditionelle Sicherheitskonzepte kommen durch all diese Trends an ihre Grenzen.