Verschlüsselungstrojaner oder Ransomware machen Dokumente auf dem Computer unbrauchbar. Diese sieben Empfehlungen helfen, Ihr KMU zu schützen und den Datenverlust bei einem Befall zu minimieren.

Umfassender Schutz mit beem

Einfach alle und alles, überall und immer sicher mit beem: Sicher surfen und auf Unternehmensdaten zugreifen mit Smartphone und Computer.

Die letzten zwei Jahre haben gezeigt: Ransomware-Angriffe richten sich vermehrt gegen Unternehmen und weniger gegen Private. Entsprechend listet auch der Swisscom Cybersecurity Threat Radar Ransomware als eine der, wenn nicht als die grösste Bedrohung im Netz.

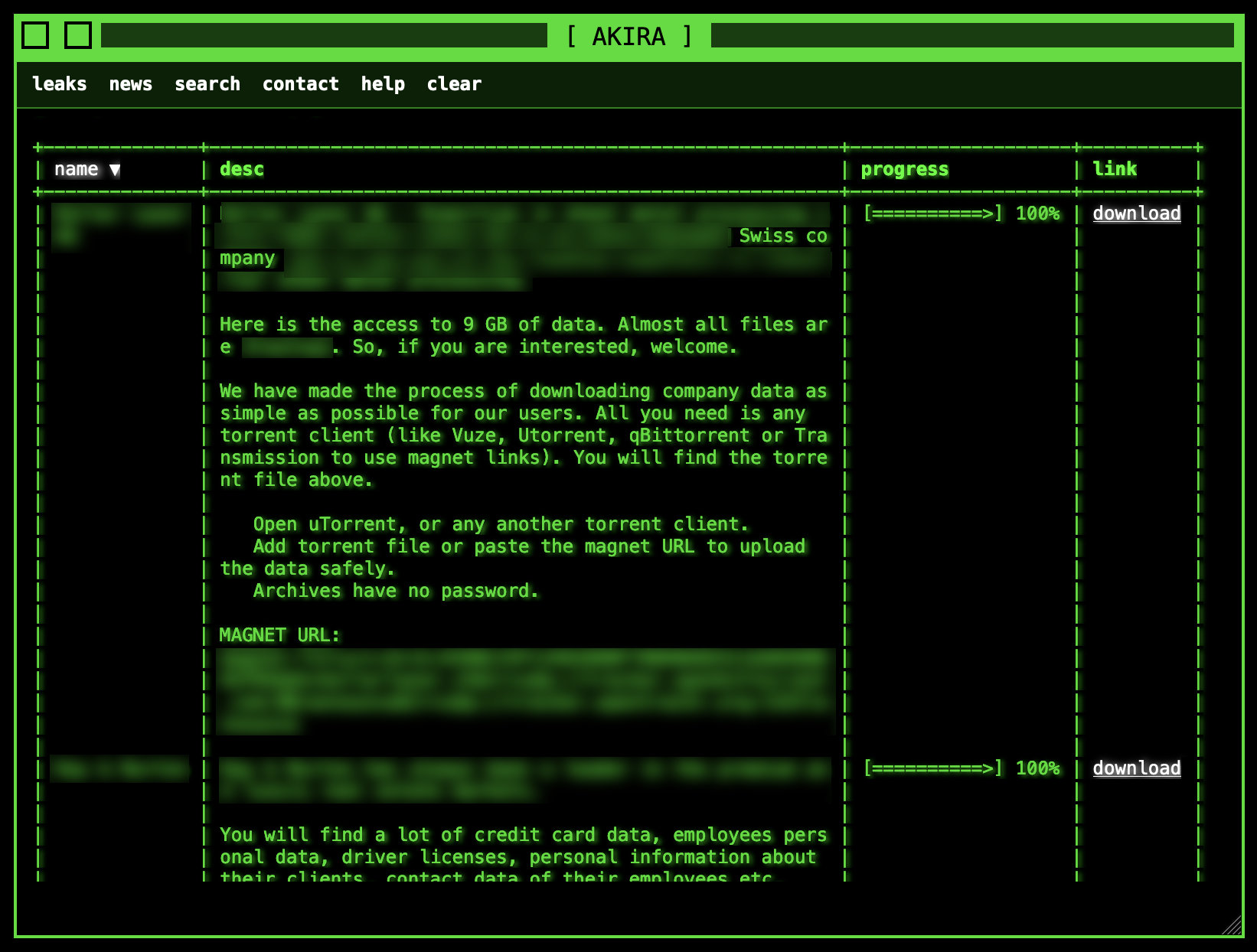

«Akira», «BlackCat» oder «Play»: Wütet einer dieser Ransomware-Vertreter im Firmennetz, verschlüsselt er alle Daten. Und gibt sie (vielleicht) gegen Bezahlung eines Lösegelds wieder frei. Daher die deutschen Bezeichnungen «Lösegeld-Software» oder Verschlüsselungstrojaner. Die Angriffe erfolgen breit und automatisiert, die Ransomware-Banden sind gut organisiert und professionell. Diese Angriffe sind ein akutes Sicherheitsrisiko für Firmen, weil die Attacken wahllos alle treffen können.

Zuerst Dokumente stehlen, dann verschlüsseln

Das Bundesamt für Cybersicherheit (BACS) hat 2024 mit 92 Meldungen über Ransomware-Angriffe erhalten, unwesentlich weniger als im Vorjahr (2023: 109). Doch diese Stagnation bei den Meldungen ist trügerisch. Einerseits gibt es wohl eine grosse Dunkelziffer. Andererseits kann jederzeit ein (neuer) Akteur eine Ransomware-Welle lostreten. So berichtete das BACS im Oktober 2025, dass «Akira» in der Schweiz rund 200 Unternehmen angegriffen und einen Schaden in Millionenhöhe verursacht habe.

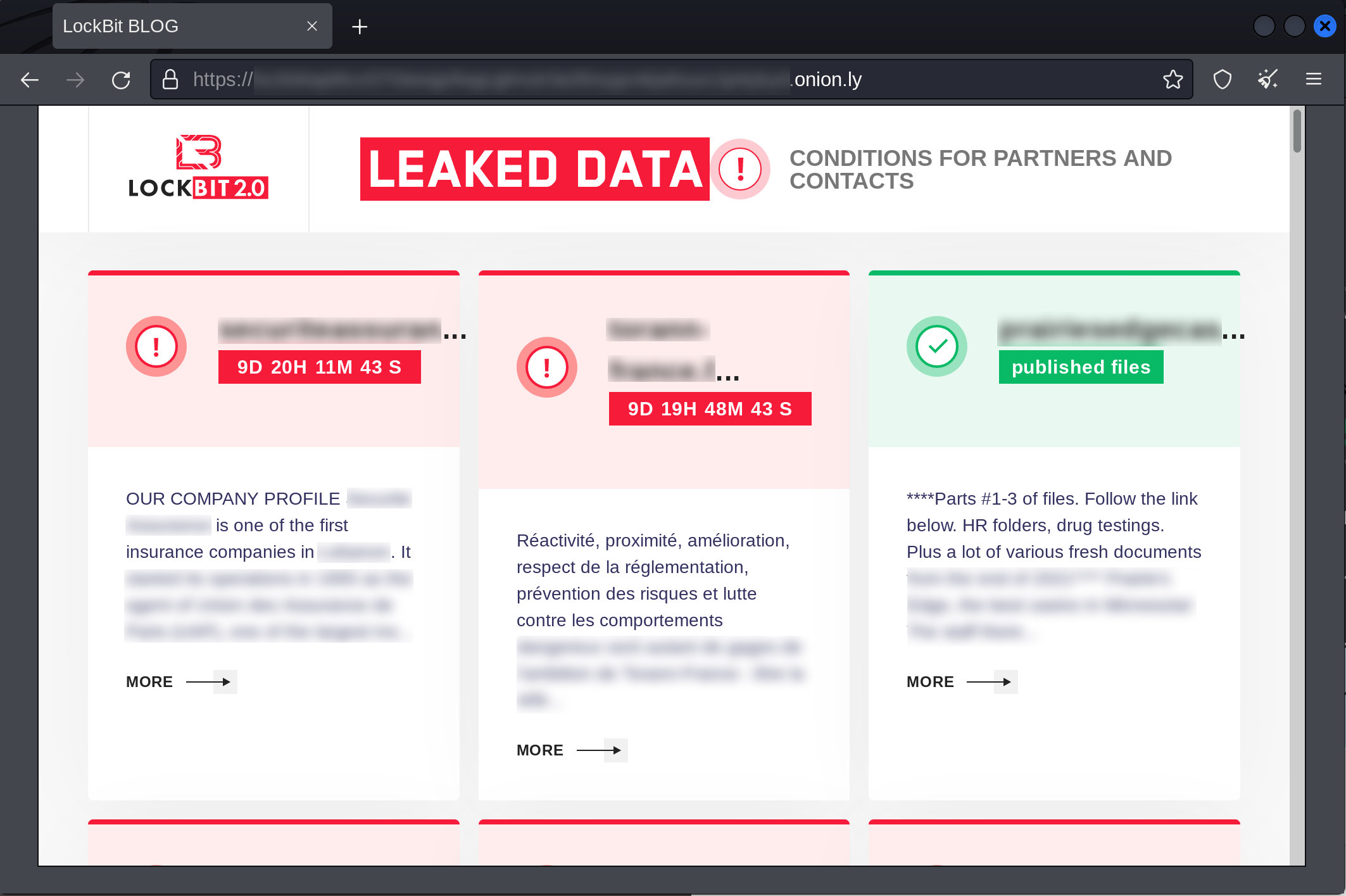

Zudem sind die Angriffe gefährlicher geworden. Sie beschränken sich nicht mehr aufs Verschlüsseln der Daten. Als zusätzliches Druckmittel werden die geschäftlichen Unterlagen vorgängig gestohlen mit der Drohung, die Daten im Darknet zu veröffentlichen, wenn das Opfer nicht zahlen will. Im Jahresbericht 2024 betont das BACS, dass die Angriffe mittlerweile fast immer mit einem Datenabfluss einhergehen. Entsprechend sind auf den sogenannten Leak Sites der Ransomware-Banden im Darknet immer wieder vertrauliche Daten von Schweizer Unternehmen und Organisationen zu finden.

Die Publikation vertraulicher Geschäftsdaten kann zu Reputationsschäden, Betriebsausfällen und finanziellen und rechtlichen Konsequenzen führen. Deshalb lohnt es sich für KMU, die Informatik präventiv so zu schützen, dass ein allfälliger Befall zu keinem oder nur verkraftbarem Datenverlust führt und sich der Schaden in Grenzen hält. Der beste Schutz kombiniert technische und organisatorische Massnahmen mit der Sensibilisierung der Mitarbeitenden auf Phishing-Mails und Cyberangriffe.

Sieben Empfehlungen für den Schutz vor Ransomware

Mit diesen Massnahmen können Sie das Risiko und den Datenverlust bei einem erfolgreichen Ransomware-Angriff minimieren:

1. Halten Sie Betriebssysteme und Anwendungen aktuell

Die meiste Ransomware nutzt bereits bekannte Sicherheitslücken, die mit einem Update gestopft wurden. Setzen Sie deshalb auf automatische oder allenfalls zeitnahe manuelle Updates, um solche Lücken in Windows und Anwendungen möglichst rasch zu schliessen. Besonders gefährdet, weil als Angriffspunkte beliebt, sind Webbrowser, Office-Anwendungen und Windows selbst. Und falls Sie noch mit dem nicht mehr aktualisierten Windows 10 (End of Live Mitte Oktober 2025) arbeiten, nehmen Sie die Bedrohung durch Ransomware doch als Anlass, möglichst bald auf Windows 11 umzusteigen.

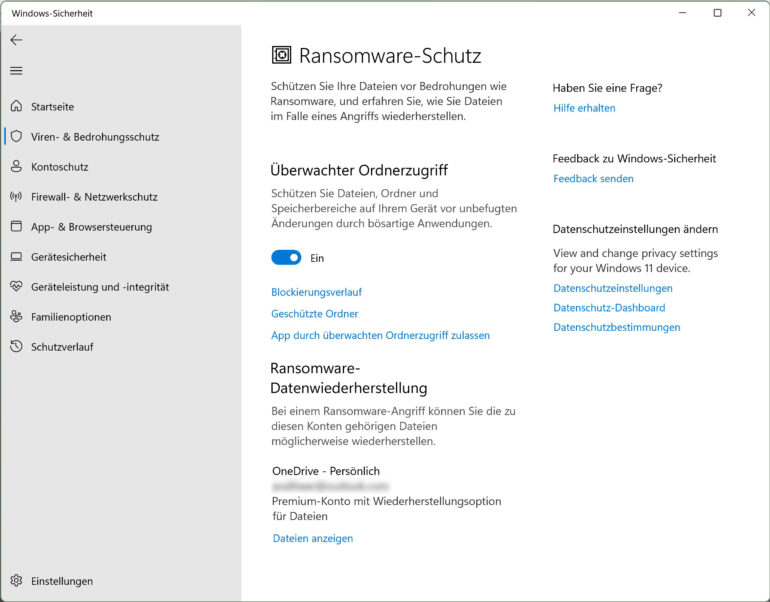

2. Nutzen Sie Antiviren-Software und den Ransomware-Schutz von Windows («überwachter Ordnerzugriff»)

Microsoft Defender oder die Antiviren-Software eines anderen Anbieters kann Ihr System zumindest vor bekannten Schädlingen schützen und gehört deshalb zur Grundhygiene. Auch hier ist es wichtig, dass Software und Virusdefinitionen immer aktuell sind. Automatische Updates sind Pflicht.

Windows bietet zudem ab Version 10 mit dem «überwachten Ordnerzugriff» in den Einstellungen «Windows-Sicherheit» einen zusätzlichen Schutz, indem Malware wie beispielsweise Ransomware der Zugriff auf bestimmte Verzeichnisse verweigert wird. Wenn Sie diesen Schutz aktivieren, müssen Sie zu Beginn allerdings mit einigen «false Positives» rechnen, weil oft auch legitime Anwendungen daran gehindert werden, auf die geschützten Ordner zuzugreifen. In so einem Fall können Sie manuell (mit Admin-Rechten) den Zugriff für die Zukunft erlauben.

3. Vertrauen Sie nicht allein auf die Firewall im Büro

Für KMU gibt es Firewall-Lösungen verschiedener Hersteller, entweder als physische Geräte oder aus der Cloud. Die Firewall verbindet das lokale Netzwerk (Ethernet und WLAN) mit dem Internet, schützt vor Fremdzugriffen und kann unter anderen als «Virenschleudern» bekannte Internet-Adressen blockieren. Der Funktionsumfang variiert allerdings. Sinnvoll ist eine Firewall, die den Netzwerkverkehr auf Schadsoftware untersuchen und so unter anderem Ransomware erkennen kann (sogenannte NextGen-Firewall).

Allerdings: Der Wirkungsgrad einer Firewall ist begrenzt. Wenn Mitarbeitende im Homeoffice arbeiten oder die Daten in der Cloud gespeichert sind, nützt die «Brandmauer» im Büro nichts. Setzen Sie deshalb zusätzlich auf Schutzmassnahmen, die Zugriffe von überall her überprüfen – siehe Empfehlung 5.

4. Nutzen Sie einen sicheren Cloud-Speicher mit Versionierung

Mit einem Cloud-Speicher, der verschiedene Versionen eines Dokuments aufbewahrt (sogenannte Versionierung oder Snapshots in zeitlichen Intervallen) können Sie bei einer Verschlüsselung durch Ransomware schnell reagieren und zur letzten gespeicherten Version der Dateien vor dem Befall «zurückspulen». Im Idealfall verlieren Sie so nur wenige Minuten Ihrer Arbeit. Eine solche Versionierung bieten beispielsweise SharePoint und OneDrive (for Business) aus Microsoft 365 for Business.

Sorgen Sie dafür, dass geschäftliche Dokumente nicht lokal auf dem Computer gespeichert werden, sondern in der Cloud. Sie erhöhen damit die Chancen wesentlich, Dokumente nach einem Ransomware-Befall wieder herzustellen. Zudem vereinfachen Sie Zusammenarbeit und Dokumentenaustausch im Unternehmen.

5. Schützen Sie Konten und Remote-Zugriffe nicht nur mit einem Passwort

Online-Konten und Remote-Zugänge sind beliebte Angriffsvektoren für Cyberkriminelle. Entsprechend gut sollten Sie die Anmeldung schützen. Im Minimum richten Sie eine Zweifaktor-Authentifizierung ein (2FA). Hierbei muss eine Anmeldung über einen zusätzlichen Kanal bestätigt werden, etwa via Mobile ID oder mittels einer Authenticator-App auf dem Smartphone, etwa von Google oder Microsoft.

Einen besseren Schutz bieten passwortlose Mechanismen wie beispielsweise Windows Hello. Diese Verfahren arbeiten mit Schlüsseln (Passkeys), die sicher auf dem Rechner, einem Smartphone oder einem speziellen USB-Stick (beispielsweise YubiKey) gespeichert sind.

Ob 2FA oder passwortlos, zusätzlich können Sie den Zugriff auf registrierte Geräte beschränken, also firmeneigene Computer, Smartphones und Tablets. Hierzu benötigen Sie ein Geräte-Management (MDM, Mobile Device Management) oder eine Sicherheitslösung, die ZTNA unterstützt.

Diese Zugänge sollten Sie unbedingt absichern:

- Microsoft- und Google-Konten (Microsoft 365 und Google Workspace)

- Remote-Zugriff aufs Firmennetz

- Remote-Desktop-Zugriffe

- Webmail-Konten

- Webbasierte Unternehmensapplikationen (ERP, CRM usw.)

- Social-Media-Konten

Moderner Ansatz für die IT-Sicherheit

Die IT-Welt hat sich verändert, die Daten sind in die Cloud gewandert, Unternehmen und Mitarbeitende wollen von überallher auf die Daten zugreifen können – aus dem Homeoffice, aus dem Zug, von unterwegs, bei Kunden oder bei Lieferanten. Diese Zugriffe erfolgen übers Internet und können von Cyberkriminellen abgefangen und missbraucht werden. Unternehmen müssen daher davon ausgehen, dass es keine sicheren Zugriffe und keine sicheren Geräte mehr gibt, weil unter Umständen schon ein Gerät oder System kontaminiert wurde («assume breach»). Zero Trust setzt hier an mit der Haltung, keinem Gerät und keinem Zugriff zu trauen, sondern alle Zugriffe erneut zu verifizieren und Zugriff auf die absolut nötigen Daten zu geben. Die Komponente, die sich um diese Prüfung kümmert, wird in der Fachwelt als Zero Trust Network Access (ZTNA) bezeichnet.

6. Richten Sie ein Backup ein

Das gilt für lokale Server und Cloud-Speicher. Wenn Sie das gesamte System sichern, können Sie bei einem Virenbefall zumindest auf den Stand vor dem Befall zurückkehren. Das erleichtert die Wiederherstellung des Systems, schützt aber aufgrund der langen Intervalle (üblicherweise täglich) nur beschränkt vor Datenverlust.

Wichtig ist zudem, dass Sie das Backup selbst vor einem Ransomware-Angriff schützen. Dazu sollten Sie die Sicherung mindestens vor Veränderung schützen, etwa mit einem Schreib- oder Zugriffsschutz. Noch besser ist aber, wenn die Backupmedien nach erfolgter Sicherung getrennt werden und gar nicht übers Netzwerk zugänglich sind (sogenanntes Offline-Backup). Eine moderne Variante stellt ein Cloud-Backup dar, das die Sicherung ebenfalls vor Ransomware schützen kann.

7. Sensibilisieren Sie Ihre Mitarbeitenden!

Dieser Tipp ist zentral, denn viele erfolgreiche Ransomware-Angriffe beginnen mit der Aktion eines Menschen. Da Schadsoftware häufig per Phishing-Mail verbreitet wird, beginnt sie ihre Aktivität nach einem Klick auf einen Link oder mit dem Öffnen eines Anhangs im Mail. Wenn Sie Ihre Mitarbeitenden für diese Sachlage sensibilisieren, erhalten Sie einen zusätzlichen Schutzschild.

Sicher im Netz mit beem

Schützen Sie Ihre Geräte vor Schadsoftware – unabhängig davon, wo sie sich befinden. Und mit Zero-Trust-Ansätzen erschweren Sie Cyberkriminellen den Zugriff auf Ihre Daten und Applikationen.

Zusatz-Empfehlung: Segmentieren Sie Ihr Netzwerk

Unterteilen Sie das lokale Firmennetz in verschiedene Bereiche (Zonen, virtuelle LAN). Mit einer solchen Segmentierung können Sie verhindern, dass sich Ransomware im gesamten Netz ausbreitet. Auf jeden Fall eine gute Idee ist es, ein Gäste-WLAN einzurichten und den Netzwerkzugang für Besuchende und Mitarbeitende zu trennen.

Diese Netzwerk-Segmentierung können Sie mit traditionellen Methoden auf der Netzwerkebene erreichen oder mit einem ZTNA-Ansatz auf Applikationsebene. Beide Ansätze schränken die Sichtbarkeit von Systemen im Netz ein, was eine Ausbreitung erschwert.

Was tun bei einem Ransomware-Befall?

Sollten Sie trotz aller Sicherheitsmassnahmen einen Ransomware-Befall feststellen, trennen Sie die Computer sofort vom Netz und von allen angehängten Speichermedien, um weiteren Schaden zu verhindern. Allenfalls trennen Sie die Internetverbindung, um einen laufenden Datenabfluss zu stoppen – falls dieser nicht bereits erfolgt ist. Schalten Sie den Computer jedoch nicht ab, weil dadurch für die digitale Forensik (Spurensuche) wertvolle Spuren verlorengehen können. In den meisten Fällen von Malware-Befall empfiehlt es sich, die Rechner von Grund auf neu einzurichten und alle Passwörter zu ändern. Wenn Sie eine Datensicherung des gesamten Systems angelegt haben, können Sie diese für die Wiederherstellung verwenden

Und wenn der Fall trotzdem eintritt, dass sich eine Ransomware in Ihrer Informatik eingenistet hat, finden Sie in diesem Artikel eine nützliche Checkliste, wie Sie auf eine erfolgreiche Cyberattacke reagieren.

Aktualisierte und erweiterte Version eines bestehenden Artikels.